Wie man Phishing-E-Mails erkennt

Phishing ist eine von Hackern bevorzugte Methode, um personenbezogene Daten zu stehlen. Es gibt zwar noch ein paar andere Möglichkeiten, bösartige Links zu versenden (Sprachnachrichten oder SMS), aber Phishing-E-Mails sind für Unternehmen die häufigste Methode.

Wie im vorherigen Modul 2 versprochen, geben wir Ihnen hier Tipps und Taktiken, wie Sie Phishing-E-Mails erkennen und vermeiden können.

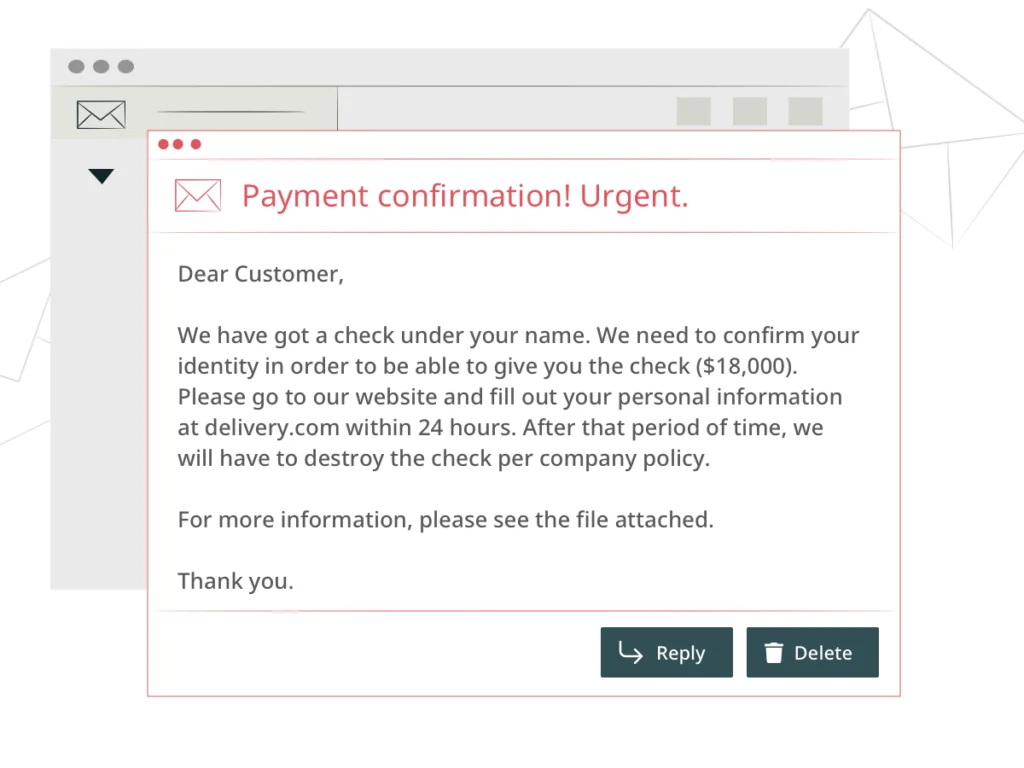

Lassen Sie uns mit einem Beispiel beginnen. Das Bild unten zeigt Ihnen die meisten Anzeichen für eine Phishing-Kampagne. Wir beschreiben sie auch im weiteren Verlauf des Artikels im Detail.

E-Mails mit allgemeiner Begrüßung oder allgemeinem E-Mail-Text

Die meisten Unternehmen personalisieren ihre E-Mails an Kunden. Das gilt auch für Partner und Kollegen. Phishing-E-Mails enthalten in der Regel eine allgemeine Begrüßung wie „Sehr geehrter Kunde“ oder „Sehr geehrter Kollege“. Obwohl dies bei Massen-Phishing-Angriffen häufiger vorkommt, können Spear-Phishing-Angreifer auch den Fehler machen, Sie nicht mit Namen anzusprechen. Darüber hinaus sollten Sie auf allgemeine Textmuster in der Nachricht achten.

E-Mails mit Grammatik- und Rechtschreibfehlern

Viele Unternehmen setzen Tools zur Rechtschreibprüfung ein, verfügen über Redakteure und stellen sicher, dass ihre E-Mails in puncto Grammatik und Rechtschreibung einwandfrei sind. Selbst wenn das Unternehmen nicht in einem muttersprachlichen Land ansässig ist, werden die Nachrichten geprüft, bevor sie gesendet werden.

Die meisten Hacker denken nicht daran, gut auszusehen oder den Ruf eines Unternehmens zu wahren, oder sie sind der Sprache, die sie verwenden, nicht mächtig. Daher verwenden sie nicht allzu viel Mühe auf die Gestaltung der Nachricht in einer Phishing-E-Mail.

Nachrichten mit Unstimmigkeiten in der Absenderadresse

Cyber-Bedrohungsakteure öffnen in der Regel ähnliche Websites und betrügerische E-Mail-Adressen, die fast wie die echte Person oder das echte Unternehmen aussehen. Wir empfehlen Ihnen, zunächst den Domain-Namen zu überprüfen und dann in Ihrem Posteingang nach dem Absender zu suchen. Kleinere Ungereimtheiten wie ein Punkt oder Unterstrich im Namen, ein Tippfehler oder eine seltsam aussehende Top-Level-Domain sollten Misstrauen auslösen.

Verdächtige Anhänge

Öffnen Sie keine verdächtigen Anhänge, vor allem nicht solche, die häufig mit Malware in Verbindung gebracht werden (.zip, .exe, .scr, usw.). Führen Sie immer eine Diagnose der heruntergeladenen Dateien mit einem vertrauenswürdigen Antivirenprogramm durch.

Zu schön, um wahr zu sein

Als allgemeine Faustregel gilt, dass es sich höchstwahrscheinlich um einen Betrug handelt, wenn Sie per E-Mail Hilfe oder ein Erbe erhalten. Die Spezialität der Hacker ist es, ahnungslose Empfänger mit einer möglichen Belohnung zu locken. Bei ausgeklügelten Spear-Phishing-Kampagnen kennt der Angreifer vielleicht Ihren Namen, aber in der Regel handelt es sich um einen Phishing-Versuch, wenn das Angebot zu verlockend ist.

E-Mails mit vorgetäuschter Dringlichkeit

Viele Phishing-E-Mails enthalten eine Dringlichkeitsangabe in der E-Mail-Nachricht, um die Empfänger zum Handeln zu drängen, ohne die E-Mail richtig zu lesen. Fallen Sie nicht darauf herein. Suchen Sie die Kontaktnummer des Unternehmens und rufen Sie dort an, um das Problem zu klären.

E-Mails mit nur einem Ansprechpartner

Die meisten Unternehmen bieten mindestens eine E-Mail, eine Telefonnummer und einen Live-Chat an, d. h. mehr als eine Möglichkeit, den Support zu kontaktieren. Wenn Sie in der E-Mail keine alternativen Kommunikationsmöglichkeiten finden, sollten Sie sie als verdächtig einstufen. Prüfen Sie auch die Website des Unternehmens, um sicherzustellen, dass es sich nicht um eine Fälschung handelt.

Obwohl das Erkennen von Phishing-E-Mails und der Umgang damit eine reaktive Taktik gegen Cyber-Bedrohungen ist, ist es nicht die schlechteste. Wenn Sie dies jedoch dem Zufall überlassen, kann dies für Ihr Unternehmen verheerende Folgen haben. Das nächste Modul befasst sich mit zwei Fallstudien, die zeigen, was mit großen Unternehmen passiert, wenn sie die E-Mail-Sicherheit vernachlässigen.