A medida que múltiples individuos y empresas dependen más de las videoconferencias para mantenerse conectados durante la pandemia de Covid-19, los estafadores han aprovechado esta oportunidad para atacar a dichos usuarios con diversos tipos de estafa de phishing a través Zoom con fines maliciosos.

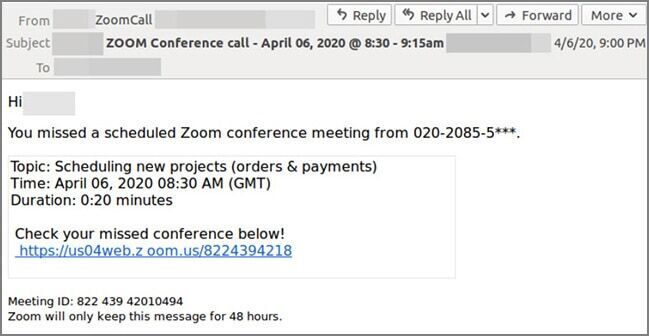

Las estafas de suplantación de identidad a través de Zoom casi siempre comienzan con un correo electrónico en el que el remitente simula una notificación de la plataforma de videoconferencia. Este correo electrónico informa al destinatario que se perdió una reunión programada recientemente y le pide al usuario hacer clic en un enlace para obtener detalles de la junta y acceder a una grabación de esta.

Cuando informan a cualquier usuario sobre la pérdida de una reunión, la estafa para suplantar la identidad en Zoom busca provocar urgencia y pánico al usuario que recibe esta notificación y lo alienta a hacer clic en el enlace malicioso, un factor clave que es utilizado en muchas estafas con el fin de suplantar identidades.

Alerta de estafa de Zoom: Evita por todos los medios hacer clic en este tipo de invitaciones

Con un número mayor de personas trabajando desde casa, es probable que muchos destinatarios caigan fácilmente en estos tipos de correos electrónicos, ya que las reuniones diarias en línea y las videoconferencias continúan convirtiéndose en la nueva normalidad para muchos trabajadores remotos. En la búsqueda de provocar mayor urgencia, el mensaje también indica que Zoom conserva la grabación únicamente por 48 horas, después de lo cual, procederá a eliminarla.

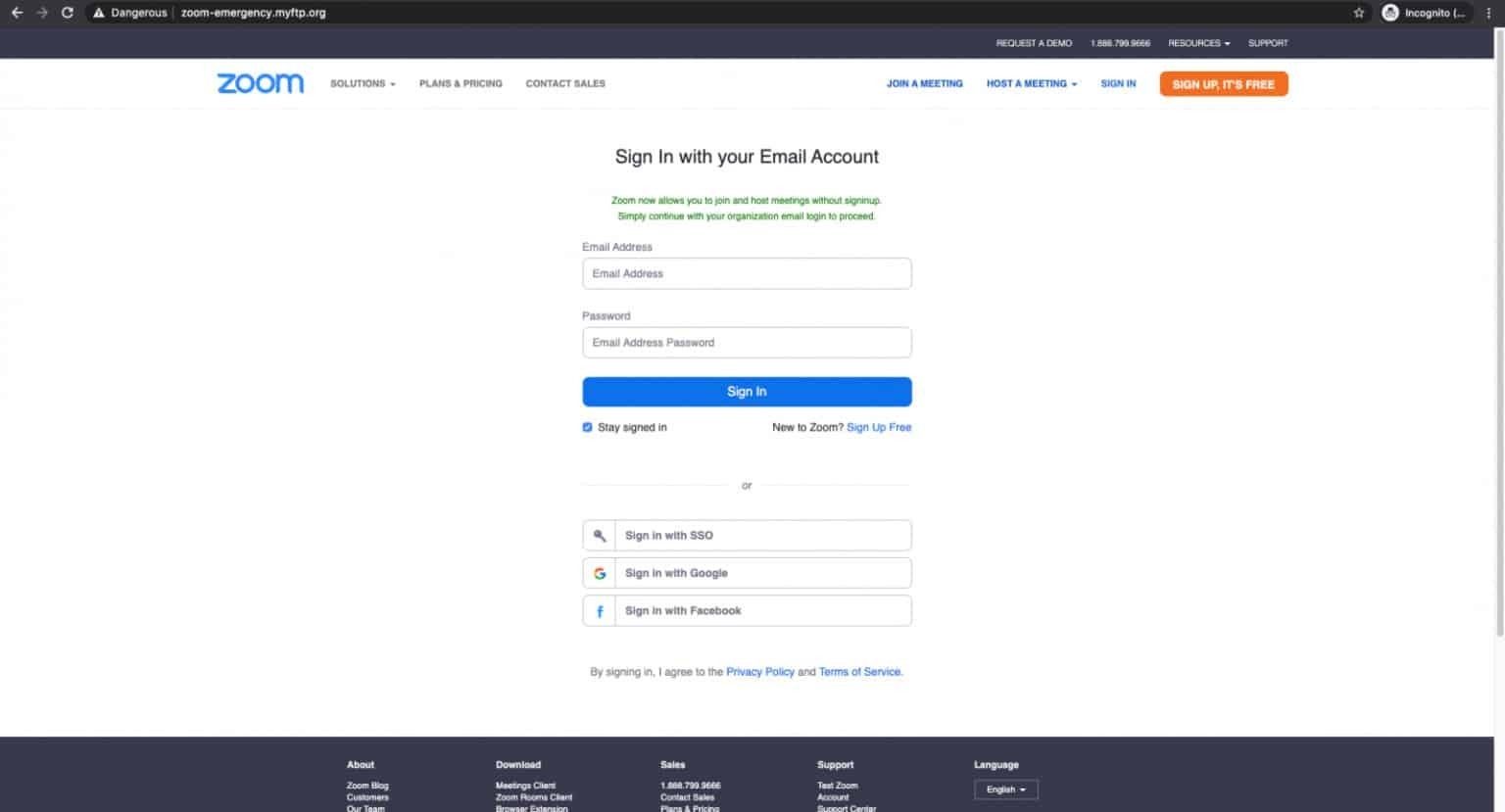

Si le das clic al enlace, como destinatario del fraude de phishing serás dirigido a una página de inicio de sesión de Zoom falsa que imita a la perfección a primera vista a la página de inicio de sesión de Zoom original. Sin embargo, esta página te solicita que inicies sesión con tus credenciales de correo de trabajo.

Las instrucciones generalmente dicen algo similar a este texto: “Zoom ahora te permite unirte y organizar reuniones sin registrarse. Inicia sesión con el correo electrónico de su organización para continuar «.

Aunque la página de inicio de sesión falsa imita la de Zoom, ésta contiene señales de alerta, tales como una URL inusual, enlaces que no funcionan, e incluso errores ortográficos en las instrucciones.

Una víctima desprevenida puede ingresar los datos para el inicio de sesión con el correo de su empresa, los atacantes recopilan estas credenciales y las venden en la Dark Web o las retienen para solicitar rescate. Esta data también se utiliza para comprometer otras cuentas que pueden contener información mucho más delicada e incluso de índole confidencial.

El informe de Mashable del año 2021 reveló que al menos 500,000 cuentas Zoom habían sido comprometidas y su data se estaban comprando y vendiendo en la Dark Web a tan solo $0.002 por cuenta. Algunas cuentas, se afirma según el informe, son compartidas de forma gratuita para ser usadas en bombas zoom y otras actividades de índole malicioso.

Ten presente que todos podemos ser víctimas de las estafas de suplantación de identidad de Zoom

Dada la peculiar situación actual, muchas personas reciben notificaciones e invitaciones frecuentes para participar en reuniones usando diversos software para videoconferencias. En un anuncio reciente, el fundador y director ejecutivo de Zoom, Eric S. Yuan, declaró que su plataforma de videoconferencia superó los 300 millones de participantes diarios en múltiples reuniones de Zoom, muchas de estas juntas eran entre usuarios empresariales.

Esto es un indicativo que el súbito aumento de las videoconferencias han funcionado como el caldo de cultivo perfecto para que estafadores y oportunistas se aprovechen de quienes trabajan desde casa. Puedes leer nuestro artículo sobre las 4 mejores prácticas de seguridad para aplicar con tu correo electrónico y proteger tu organización en 2021.

Los investigadores de seguridad para servicios de correos electrónicos dicen que este tipo de ataque en particular se ha abierto camino de forma exitosa a más de 50.000 buzones de correo a nivel mundial.

El 90% de todas las filtraciones de datos son causadas por ataques phishing, y según el informe de Valimail, diariamente se envían alrededor de 3400 millones de correos electrónicos falsos a nivel mundial, lo mejor que pueden hacer los usuarios es permanecer cautelosos y vigilantes. A pesar de la creciente mejoría en las tecnologías de protección para correos electrónicos, aún es necesario saber métodos para evitar caer en estafas de phishing.

Te invitamos a chequear nuestro artículo ¿Cómo puede EasyDMARC protegerte contra BEC?

Cómo evitar caer en estafas de phishing

- Nunca hagas clic en enlaces desconocidos, ni descargues archivos adjuntos sin confirmar la fuente de envío.

- Verifica la autenticidad de los enlaces y presta atención a las direcciones URL. Muchos actores maliciosos alojan las páginas de sus estafas en direcciones URL no relacionadas al servicio por el que se hacen pasar.

- Evita iniciar sesión desde enlaces enviados a través de correos electrónicos. Inicia sesión siempre directamente en el sitio web que te solicita ingreso.

- Tómate tu tiempo para analizar las solicitudes de información personal. Pregúntate si esta solicitud es apropiada. Si no confias en esta, contacta directamente al solicitante (si es alguien familiar o conocido).

- Presta mucha atención a la ortografía de los correos electrónicos o páginas web con las cuales interactúas. Si consigues inconsistencias, ten cuidado.

- Ignora y elimina los correos electrónicos que tengan gramática y formato deficiente.

- Cuestiona la validez de cualquier correo electrónico que te pida enviar información personal o financiera.

- Utiliza contraseñas seguras para reducir la posibilidad de estafas phishing.

- Considera el uso de un administrador de contraseñas para incrementar o mantener la seguridad de múltiples cuentas utilizadas en varios dispositivos.