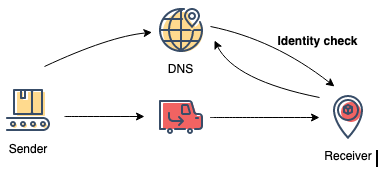

Podemos sumarizar nuestro encabezado de la siguiente forma: la autenticación de correos electrónicos tiene como función principal el poder de informar a todos los servicios de correo, tanto públicos como privados que tu dirección de correo representa un negocio real, y que tus mensajes de correos electrónicos son legítimos por lo que pueden pasar directamente a las bandejas de entrada a las que son dirigidos.

¿Cómo funciona la autenticación de correo electrónico?

Es un proceso bastante sencillo: solo debes agregar registros especiales en el DNS de tu dominio, para que los proveedores de servicios de correos electrónicos (ESP) puedan verificar que eres quien realmente dices ser.

Cuando tu identidad puede ser verificada fácilmente, es mucho más difícil para los criminales cibernéticos «falsificar» tu dominio y enviar correos electrónicos que lucen iguales a los enviados desde tu dominio. Enviar un correo electrónico falso, que contiene enlaces maliciosos, en nombre de otros se conoce como ataque phishing. Los correos electrónicos phishing son los ataques más comunes y peligrosos en todo el mundo.

Después de lo dicho anteriormente, cabe resaltar también que la autenticación de correo electrónico:

- Reduce significativamente los ataques de spam

- Mejora la capacidad de entrega de tus mensajes

- Mejora la reputación de tu dominio

- Mantiene la autenticidad de tu marca.

¿Cuáles son los mecanismos de autenticación de correo electrónico?

Existen tres componentes claves para la autenticación de correos electrónicos que pueden ser usados por empresas para configurar sus interacciones con los ESP para que estos puedan verificar la identidad y legitimidad de tu dominio:

- SPF

- DKIM

- DMARC

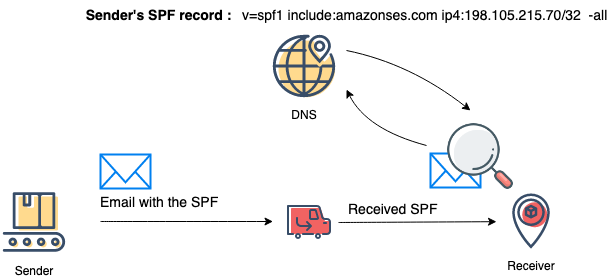

¿Qué es SPF?

SPF, también conocido como el «marco de políticas del remitente», es el primer componente de seguridad. Para que funcione (1) debes publicar un registro SPF en el DNS, también debes enumerar todas las fuentes autorizadas desde donde se pueden enviar tus mensajes de correos electrónicos. (2) Tus remitentes de correo electrónico, deben enviar el mismo registro SPF en sus correos electrónicos. (3) El destinatario configura las coincidencias de los registros SPF contenidos en el DNS y el correo electrónico para verificar cada una de las fuentes autorizadas.

Este mecanismo evita que los spammers utilicen tu dominio para enviar correos electrónicos fraudulentos.

Aquí tienes lo ya expuesto con detalles en la imágen superior:

Paso 1

El remitente publica la lista de fuentes autorizadas (IPs o servidores de terceros) en el DNS

Paso 2

Al recibir el correo electrónico, el remitente solicita al DNS del dominio del remitente que comparta la lista de fuentes autorizadas.

Paso 3

El remitente comprueba si la dirección IP de la que procede el correo electrónico, se encuentra en entre las fuentes publicadas.

Etapa 4

Dependiendo del éxito o fracaso de verificación de las fuentes, debes chequear si la política se está aplicando correctamente.

Políticas SPF

SPF tiene 4 políticas que se aplican a través de «calificadores»:

- + pass

- – fail

- ~ softfail

- ? neutral

Puede encontrar más información sobre los registros SPF en RFC aqui.

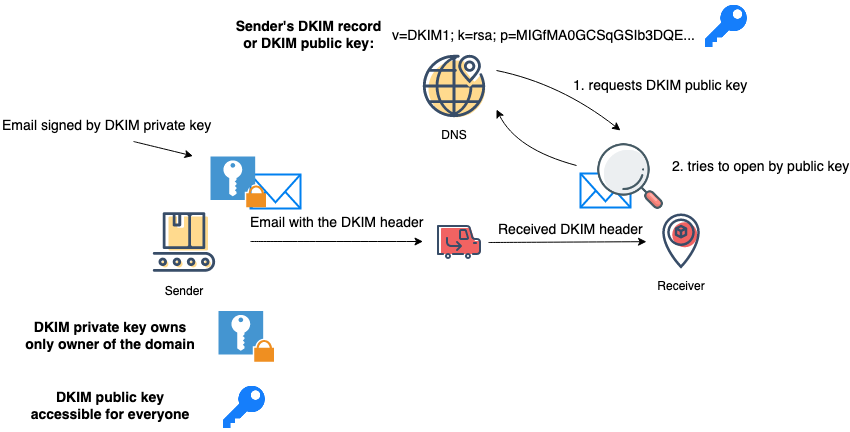

¿Cómo funciona DKIM?

DKIM, o «DomainKeys Identified Mail», es una firma digital, añadida en el encabezado del correo electrónico del remitente. Su propósito es que los servidores de correo del receptor verifiquen si los correos electrónicos recibidos se originaron del remitente correcto y no ha sido manipulado en el tránsito. Ten en cuenta que esto no es algo que tus clientes, socios o empleados pueden ver. Puedes ajustar el nombre a «enviar como» que aparece en la bandeja de entrada. Sin embargo, el servicio ESP del destinatario o el servidor de correo podrán chequear y comprobar que tu dominio tiene buena reputación.

El proceso está detallado desde la imagen 3 en detalle:

Paso 1

El remitente debe generar claves DKIM (públicas y privadas) y publicar la clave pública en el dominio del DNS.

Paso 2

El remitente firma el correo electrónico con su clave privada DKIM, la cual está vinculada al propietario del dominio.

Paso 3

El destinatario busca la clave pública DKIM en el dominio del DNS del remitente.

Etapa 4

El destinatario intenta verificar la firma digital usando la clave pública del DNS. Una verificación exitosa significa que el correo electrónico que se ha recibido proviene de un remitente genuino.

Puede encontrar más información sobre los protocolos DKIM en RFC.

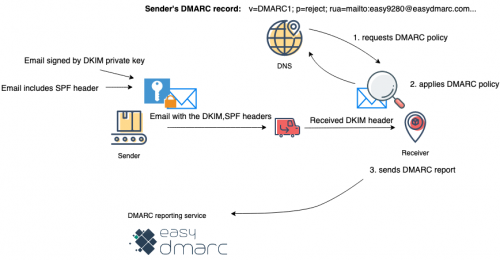

¿Por qué usar DMARC?

El tercer componente para la autenticación de correos electrónico es DMARC. La palabra DMARC es un acrónimo para «Autenticación de Dominio basado en mensajes, reportes y conformidad». Si el remitente o el destinatario utilizan DMARC, es necesario que el remitente del correo electrónico utilice protocolos SPF y DKIM para verificar su identidad. Cuando está política está configurada correctamente, DMARC puede pasar o rechazar correos electrónicos en base a sus capacidad para verificar su identidad y origen. Puedes pensar en DMARC cómo una forma definitiva de ejecutar una total verificación de antecedentes del remitente de cualquier mensaje de correo electrónico antes de que este sea transferido a su bandeja de entrada.

Existen beneficios adicionales al usar protocolos DMARC:

- Agrega un nivel de seguridad más alto que SPF o DKIM por separado.

- DMARC funciona junto con SPF y DKIM, pero si se usa en modo de monitoreo, puede funcionar por sí solo.

Ten en cuenta que si tu objetivo es ejecutar políticas de seguridad DMARC estricta, SPF y DKIM son de uso obligatorio.

- La reputación de tu sitio web puede aumentar simplemente con la aplicación de DMARC. Esto muestra a los ESP (y a tus clientes) qué te preocupas por la reputación de tu negocio.

- Incrementa el flujo de correos electrónicos que se envían directamente a las bandejas de entradas.

DMARC funciona de una manera bastante simple

Paso 1

El receptor solicita la política DMARC.

Paso 2

Se aplica la política de DMARC según la respuesta de las comprobaciones de los protocolos SPF y DKIM.

Puedes encontrar más información sobre DMARC en RFC.

¿Qué sucede si no hago uso de políticas de autenticación para mis correos electrónicos?

En un mundo ideal, no pasaría nada. Sin embargo, la realidad es que los criminales cibernéticos buscan continuamente formas de enviar enlaces y correos infectados a tu bandeja de entrada, así como a las de tus clientes. Por lo tanto, si no aplicas ninguna forma de autenticación de correo electrónico, los actores maliciosos pueden hacerse pasar por ti o por tu empresa, lo que puede traer como consecuencia fraudes y suplantación de identidad.

Dos puntos adicionales que nos gustaría destacar:

- El FBI estima que las pérdidas promedio por ataques de phishing es de alrededor de 1,6 millones de dólares para empresas medianas.

- El otro escenario negativo es que las ISP pueden bloquear o incluso poner en una lista negra tu dominio, lo que puede llevar mucho tiempo y dinero para resolver.

Por lo tanto, te recomendamos ampliamente configurar debidamente la autenticación de tus correos electrónicos para proteger tu dominio de criminales cibernéticos y así proteger tu valiosa marca de una pérdida de reputación drástica.

¿Es posible «configurar la autenticación de correo electrónico y olvidarse de ella?»

Aunque la autenticación de correo electrónico es difícil de configurar y requiere muchas previsiones, la realidad es que no es algo que puedas configurar y olvidar a la ligera. Es necesario estar al tanto de los tipos de correos electrónicos que envías, así como quién los envía y qué porcentaje llegan a las bandejas de entrada de tus clientes o potenciales. Necesitas ser proactivo en este frente y monitorear el proceso constantemente.

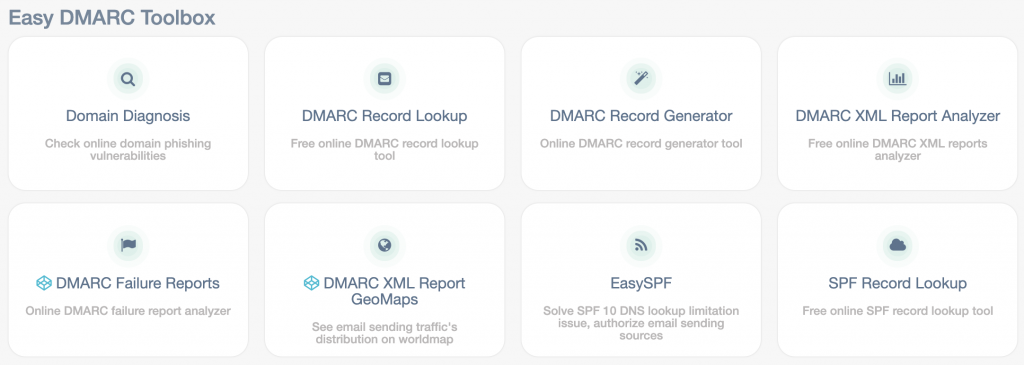

El uso de un servicio como EasyDMARC puede ayudarte a administrar el proceso de autenticación de tu correo electrónico, así como proteger tus datos y monitorear cualquier uso inadecuado de tu correo electrónico. Con las alertas inteligentes y las notificaciones sobre ataques y cambios de infraestructura, podrás descansar con más calma. Te sentirás seguro sabiendo que tus correos electrónicos llegan a las bandejas de entrada correctas y que si alguien logra falsear tus correos de manera fraudulenta, el problema se resolverá antes de que cause un daño significativo a tu empresa, empleados o clientes.

Conclusión: SPF, DKIM y DMARC son necesarios y obligatorios en el mercado actual

La autenticación de correo electrónico no es una mera recomendación, es también algo necesaria en el mundo empresarial actual. No usar estas políticas equivale a tener un sitio web y no protegerlo ante potenciales ataques. Además, es algo que necesitas vigilar continuamente porque cualquier cambio en tu servidor o en la lista de remitentes, sin importar cuán pequeño sea, puede modificar de forma significativa la capacidad de entrega de tus correos electrónicos. Cuando tus mensajes no llegan a las bandejas de entrada de tus clientes, tu empresa pierde tiempo y dinero de múltiples formas:

- Los clientes que esperan recibir tus mensajes pueden perder confianza en ti.

- Pierdes ventas potenciales si tus correos de marketing no llegan

- Pierdes visibilidad,

- Cuanto más tiempo pasa desapercibido el problema, toma más tiempo y dinero solucionarlo

- Pierdes reputación reputación y flujo de caja debido a los ataques de phishing.

Puede encontrar otras herramientas y sugerencias para mejorar la capacidad de entrega del correo electrónico aquí.

La lista de todo lo que puedes perder sigue y sigue. Sin embargo, la solución es bastante sencilla: pon en práctica lineamientos sólidos para autenticar tus correos electrónicos y tenlos monitoreados con regularidad. Si el tiempo es un factor y no puedes estar al tanto de los datos que recibes, comienza a trabajar con servicios como EasyDMARC para ayudarte a prevenir el phishing y el fraude, y así mantener la confianza de tu cliente y tu reputación.