DKIM es un protocolo de seguridad que le permite al servidor del destinatario asegurarse (o verificar) que un mensaje que ha recibido ha sido enviado por un remitente real por parte del dominio asociado a este, y que el contenido de dicho mensaje es 100% original y no ha sido alterado en el tránsito al servidor. A continuación procederemos a explicar el sistema DKIM de la forma más sencilla posible.

Imagina este escenario: te diriges a una oficina de correos, envías una carta a alguien y nadie en la oficina de recepción te pide ningún documento de identificación. En un escenario similar, los criminales cibernéticos pueden escribir cualquier nombre en el campo “From” y la dirección de una víctima en el campo “To”. En el mundo electrónico, el proceso para enviar correos electrónicos es tan simple como lo acabamos de ilustrar. El protocolo de envío de correos (SMTP) es un mecanismo simple de transferencia de correo. Como defensa es muy débil y cualquiera puede enviar correos electrónicos a tu nombre.

Ahora imagina esta misma situación, pero te consigues a un funcionario en la oficina de correos que solicita documentos de identificación para verificar tu identidad, y solo después de comprobar tus datos es que te permite colocar tu nombre en el campo “From”. Después de esta identificación, procede a colocar una firma o sello que solo puede ser colocado por la oficina de correos. De una forma similar a este escenario es que funcionan los protocolos DKIM ya que su función es verificar las credenciales del remitente y “firmar” digitalmente el correo electrónico. Esto te ayuda a mitigar de forma eficiente los ataques de phishing desde tu dominio.

¿Qué es DKIM?

Las claves de dominio para la identificación de correos o Domain Keys Identified Mail (DKIM según sus siglas en inglés) son un protocolo que permite a los propietarios de dominios web y organizaciones enviar correos electrónicos debidamente autenticados con una firma digital para que el receptor verifique que el correo vienes del origen correcto. Esta verificación se lleva a cabo a través un proceso de autenticación encriptada.

El encriptado público es un proceso para cifrar datos que involucra un par de claves; una en contraposición de otra. Una de las claves es privada y de carácter secreto por parte del usuario, mientras que la otra es pública. Las claves tienen una relación especial de logística entre ellas. Si un grupo de datos se cifra con una clave, solo se puede descifrar con la otra clave. Este proceso también trabaja a la inversa. Si usas una clave privada para cifrar datos, no puedes usar la misma clave para descifrarlos, por lo que se hace necesario usar la clave pública.

Puede sonar complejo, pero el proceso es bastante sencillo:

- Primero debes crear un par de claves (una privada, que solamente conoce el usuario y que solo puede usar el) y una clave pública, que estará disponible para todos los servidores. Puedes usar el generador de registros DKIM de EasyDMARC, el cual también genera claves pares para uso público y privado.

- La clave privada es usada como la firma de correos electrónicos por parte del dueño de un dominio (puede estar configurada en tu servidor interno o en servicios como GSuite, etc.)

- La clave pública es agregada a tu DNS (servicios tales como GoDaddy, Cloudflare, etc.) el cual hospeda tu dominio y maneja los envíos de correos de forma abierta y pública para quien la necesite.

Es todo lo que necesitas para empezar.

Firma DKIM

Una vez activada la firma DKIM para tu servicio de correo electrónico (si usas servicios tales como Google Workspace, Office 365, o OpenDKIM con un servidor Postfix), el remitente realizará de forma automática estos pasos:

- Calcula el hash en el cuerpo del texto de tu correo

- Procede a cifrar el hash calculado del correo

- Adjunta los datos al correo y lo envía.

A todo este proceso se conoce como “firma DKIM.” La firma contiene la información necesaria del hash cifrado para el correo electrónico que has enviado mediante una clave privada.

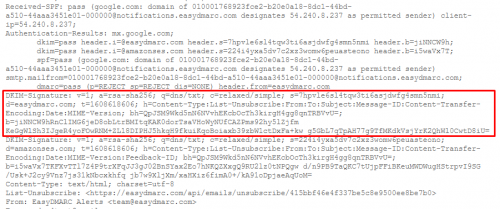

Aquí tienes un ejemplo de la firma DKIM

En el lado del destinatario, el servidor de correo buscará la clave pública del remitente en su DNS y validará la firma. Si la firma pasa el chequeo, ya se establece una garantía de que el correo electrónico proviene del remitente al cual indica pertenecer.

DKIM es un buen mecanismo para validar la identidad de los sistemas de envío. Es otra pieza de tecnología que hace de Internet un lugar un poco más seguro. En estos tiempos se considera una cortesía profesional la implementación de registros SPF y políticas DKIM, para presentarse como un buen usuario de mensajería electrónica.

¿Cómo funciona DKIM?

La función para la alineación de políticas DMARC evita la suplantación o falsificación de cualquier dirección partiendo del encabezado, al hacer coincidir el nombre del dominio con este. Una vez que se chequee la sección “From” del encabezado con el nombre de dominio utilizado durante la verificación de SPF, se debe obtener una coincidencia entre el nombre de dominio en el encabezado y la etiqueta «d = domain name» en la firma DKIM.

Para pasar el chequeo DMARC, el mensaje debe pasar la autenticación SPF con alineación de dominio y la autenticación DKIM este mismo procedimiento. Un mensaje falla la verificación DMARC si este falla en la autenticación DKIM y SPF.

DMARC permite a los remitentes indicar a los proveedores de correo electrónico cómo deben proceder con los correos no autenticados a través del uso de las políticas DMARC, para eliminar cualquier suposición acerca de cómo manejar los mensajes que fallan el proceso de autenticación DMARC.

Los remitentes por su parte pueden:

- Supervisar el flujo de correo saliente para analizar y comprender el ecosistema de autenticación de correos electrónicos relacionados a tu marca. También puedes asegurarte que el correo legítimo sea autenticado correctamente sin interferir con la entrega de mensajes que fallan el chequeo DMARC.

- Poner en cuarentena los mensajes que fallan el chequeo DMARC (por ejemplo, moverlos a la carpeta de correos no deseado).

- Rechazar los mensajes que fallan los chequeos DMARC (ejemplo: los correos que jamás llegan al destinatario).

Los proveedores de buzones pueden enviar informes forenses y de agregaduría detallando el desempeño de la política DMARC a los remitentes. De esta manera, obtener visibilidad sobre los mensajes que están siendo autenticados, los que qué no y las razones por las cuales no pasan.

DMARC es la primera y única tecnología de amplio espectro en uso actualmente que puede revisar los encabezados de cualquier mensajes sean confiables (revisando los datos que los usuarios ven en sus clientes de correo electrónico). No solo ayuda a proteger a tus clientes y tu marca, también desalienta a los criminales cibernéticos a perseguir tu marca, ya que cuentas con una política DMARC sólida usando el comando (p = reject).

Revisa la información que ofrecemos en estos enlaces para saber más sobre este tema:

- ¿Cómo funciona DMARC?

- Cómo implementar las políticas DMARC con EasyDMARC

- Casos de alineación y fallos de las políticas DMARC