DKIM ermöglicht es dem Empfängerserver, sich zu vergewissern (oder zu überprüfen), dass die empfangene Nachricht vom echten Absender der zugehörigen Domain gesendet wurde und dass der Inhalt der ursprünglichen Nachricht auf dem Weg nicht verändert wurde. Wie kann man also DKIM in einfachem Deutsch erklären?

Stellen Sie sich eine Situation vor, in der Sie zur Post gehen, jemandem einen Brief schicken und niemand auf dem Postamt nach Ihrem Reisepass oder einem anderen Ausweisdokument fragt. In diesem Fall können Kriminelle einen beliebigen Namen in das Absenderfeld und die Adresse des Opfers in das Empfängerfeld schreiben. In der elektronischen Welt ist der Postversand so einfach wie in diesem Beispiel. Das E-Mail-Versandprotokoll Simple Mail Transfer Protocol (SMTP) ist sehr schwach und jeder kann eine E-Mail in Ihrem Namen versenden.

Stellen Sie sich nun die Situation vor, dass der Postbeamte einen Ausweis verlangt und Ihnen erst danach erlaubt, Ihren Namen in das Absenderfeld zu schreiben. Und nach der Identifizierung kommt die Unterschrift oder ein Stempel, den nur die Post verwenden kann. In der elektronischen Welt verwenden wir daher das DKIM-Protokoll, um den Absender zu verifizieren und die E-Mail zu signieren. Auf diese Weise können Sie Phishing-Angriffe von Ihrer Domain aus wirksam abwehren.

Was ist DKIM?

Domain Keys Identified Mail (DKIM) ist ein Protokoll, das es den Inhabern von Domains/Organisationen ermöglicht, authentifizierte/signierte E-Mails zu versenden, damit der Empfänger den richtigen Ursprung erkennen kann. Diese Überprüfung wird durch kryptografische Authentifizierung ermöglicht.

Bei der öffentlichen Kryptografie handelt es sich um ein Verschlüsselungsverfahren, bei dem zwei Schlüssel (oder ein Schlüsselpaar) verwendet werden, im Gegensatz zu einem. Einer der Schlüssel ist privat und wird geheim gehalten, während der andere öffentlich ist und veröffentlicht werden kann. Die Schlüssel stehen in einer besonderen Beziehung zueinander. Wenn ein Teil der Daten mit einem Schlüssel verschlüsselt wird, kann er nur mit dem anderen entschlüsselt werden und umgekehrt. Wenn Sie einen privaten Schlüssel zum Verschlüsseln von Daten verwenden, können Sie denselben Schlüssel nicht zum Entschlüsseln verwenden! Sie müssen den öffentlichen Schlüssel verwenden.

Das Verfahren ist jedoch recht einfach:

- Es wird ein Schlüsselpaar erstellt (ein privater Schlüssel, der immer auf der Seite des Eigentümers verbleibt und zu dem nur dieser Zugang hat, und ein öffentlicher Schlüssel, der für jeden zugänglich ist). Sie können den DKIM-Eintrag-Generator von EasyDMARC verwenden, der auch öffentlich-private Schlüsselpaare für Sie erzeugt.

- Der private Schlüssel wird zum Signieren von E-Mails auf der Seite des Eigentümers verwendet (das kann der E-Mail-Server oder ein Dienst wie GSuite sein).

- Der öffentliche Schlüssel wird in der DNS-Zone (GoDaddy, Cloudflare usw.) der sendenden Domain veröffentlicht und ist für jedermann zugänglich.

Das reicht für den Anfang.

DKIM-Signierung

Nachdem Sie die DKIM-Signierung für Ihre Dienste aktiviert haben (z. B. in Google Workspace, Office 365, oder Sie können OpenDKIM für Ihren Postfix-Server verwenden), führt der Absender automatisch die folgenden Schritte aus:

- Berechnung des Hashes des E-Mail-Körpers;

- Verschlüsselung des berechneten Hashes der E-Mail;

- Anhang an die Mail und Versand.

Dieser Vorgang wird als DKIM-Signierung bezeichnet. Und die Signatur, die Sie bereits erraten, ist der verschlüsselte Hash der E-Mail durch einen privaten Schlüssel.

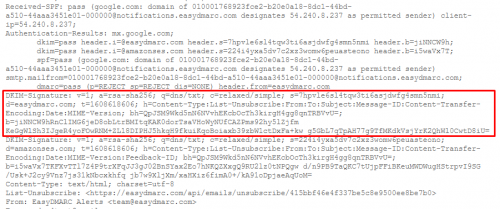

Hier ist ein Beispiel für eine DKIM-Signatur

Auf der anderen Seite sucht der empfangende E-Mail-Server den öffentlichen Schlüssel des Absenders in seiner DNS-Zone und validiert die Signatur. Wird die Signatur validiert, so ist gewährleistet, dass die E-Mail von diesem Absender stammt.

DKIM ist ein sehr guter Mechanismus, um die Identität eines sendenden Systems zu überprüfen. Dies ist ein weiteres Stück Technologie, das das Internet ein wenig sicherer macht!

Heutzutage gehört es zum guten Ton, sowohl SPF als auch DKIM einzusetzen, um sich als guter E-Mail-Bürger zu präsentieren.

Wie funktioniert das?

Die DMARC-Abgleichsfunktion verhindert die Verfälschung der „Header from“-Adresse, indem sie den „Header from“-Domain-Namen mit dem bei einer SPF-Prüfung verwendeten „Envelope from“-Domain-Namen abgleicht. Außerdem wird der Domain-Name „Header from“ mit dem Tag „d= domain name“ in der DKIM-Signatur abgeglichen.

Um die DMARC-Prüfung zu bestehen, muss eine Nachricht die SPF-Authentifizierung mit Domain-Abgleich und/oder die DKIM-Authentifizierung mit Domain-Abgleich bestehen. Eine Nachricht wird die DMARC-Prüfung nicht bestehen, wenn die Nachricht die DKIM- und SPF-Authentifizierung nicht besteht.

DMARC ermöglicht es Absendern, E-Mail-Anbietern über eine DMARC-Richtlinie Anweisungen zu erteilen, wie sie nicht authentifizierte Nachrichten behandeln sollen. Damit entfällt das Rätselraten darüber, wie sie mit Nachrichten umgehen sollen, die die DMARC-Authentifizierung nicht bestehen.

Absender können entweder:

- Alle E-Mails überwachen, um das Ökosystem der E-Mail-Authentifizierung ihrer Marke zu verstehen. So stellen sie sicher, dass legitime E-Mails ordnungsgemäß authentifiziert werden, ohne die Zustellung von Nachrichten, die DMARC nicht bestehen, zu behindern.

- Nachrichten, die DMARC nicht bestehen, in Quarantäne stellen (z. B. in den Spam-Ordner verschieben).

- Nachrichten, die DMARC nicht bestehen, zurückweisen (z. B. die E-Mail überhaupt nicht zustellen).

Mailbox-Anbieter senden regelmäßig DMARC-Aggregate und forensische Berichte an die Absender zurück. So erhalten sie einen Überblick darüber, welche Nachrichten authentifiziert werden, welche nicht und warum.

DMARC ist die erste und einzige weit verbreitete Technologie, mit der die „Header from“-Adresse (die die Benutzer in ihren E-Mail-Clients sehen) vertrauenswürdig gemacht werden kann. Dies trägt nicht nur zum Schutz der Kunden und der Marke bei, sondern schreckt auch Cyberkriminelle ab, die weniger geneigt sind, eine Marke mit einer durchgesetzten DMARC-Richtlinie (p=reject) anzugreifen.

Auch folgende Blogs bieten Ihnen einen guten Einstieg: