Was ist SPF? Mit dem Sender Policy Framework (SPF) kann der Administrator festlegen, welche IP-Adressen E-Mails im Namen einer Domain versenden dürfen. Diese Genehmigung wird als TXT-Eintrag im DNS-Provider (Cloudflare, GoDaddy usw.) veröffentlicht. Beachten Sie, dass SPF die 5321.MailFrom-Adresse (auch bekannt als Return-Path-, Envelope From- oder Bounce-Adresse) überprüft, um sendende IP-Adressen zu autorisieren. Der Mailserver des Empfängers sollte, wenn er sich an die SPF-Richtlinie der Domain des Absenders hält, in Übereinstimmung mit der veröffentlichten SPF-Richtlinie handeln.

Seit der Einführung des Sender Policy Framework im Jahr 2004 gibt es einen historischen Streit über die Verwendung von SPF hard fail oder soft fail.

In diesem Artikel werden wir erörtern, warum Sie SPF softfail vs. hardfail (-all vs. ~all) verwenden sollten.

SPF-Eintrag: Wie sieht er aus?

Der SPF-TXT-Eintrag beginnt mit dem SPF-Versionsindikator, gefolgt von allen IP-Adressen auf der Whitelist, die berechtigt sind, E-Mails im Namen der Domain zu versenden, und endet mit einem all-Tag. Hier sind die möglichen Tags:

- -all (Fail): E-Mails von Servern / IP-Adressen, die nicht im SPF-Eintrag aufgeführt sind, sollten abgelehnt werden.

- ~all (SoftFail): E-Mails von Servern / IP-Adressen, die nicht im SPF-Eintrag aufgeführt sind, sollten akzeptiert, aber markiert werden.

- +all (Pass): Alle Server können E-Mails im Namen Ihrer Domain senden. Wir empfehlen dringend, diese Option nicht zu verwenden.

- ?all (Neutral): Wird als None / Keine Richtlinie interpretiert. Wir empfehlen dringend, diese Option nicht zu verwenden.

Die obigen Tags geben an, welche Richtlinie auf E-Mails angewendet werden soll, wenn MBPs (Mailbox-Provider wie Google, Microsoft, Yahoo! usw.) feststellen, dass E-Mails von Servern/ IP-Adressen gesendet wurden, die nicht im SPF-Eintrag aufgeführt sind. Die Verwendung von SPF HardFail oder SoftFail sind die beiden akzeptierteren Methoden. Dennoch liegt die Präferenz bei ~all.

Da Sie nun wissen, dass Sie +all und ?all nicht verwenden sollten, lassen Sie uns ein Beispiel betrachten, bevor wir uns mit dem Thema SPF SoftFail vs. HardFail befassen.

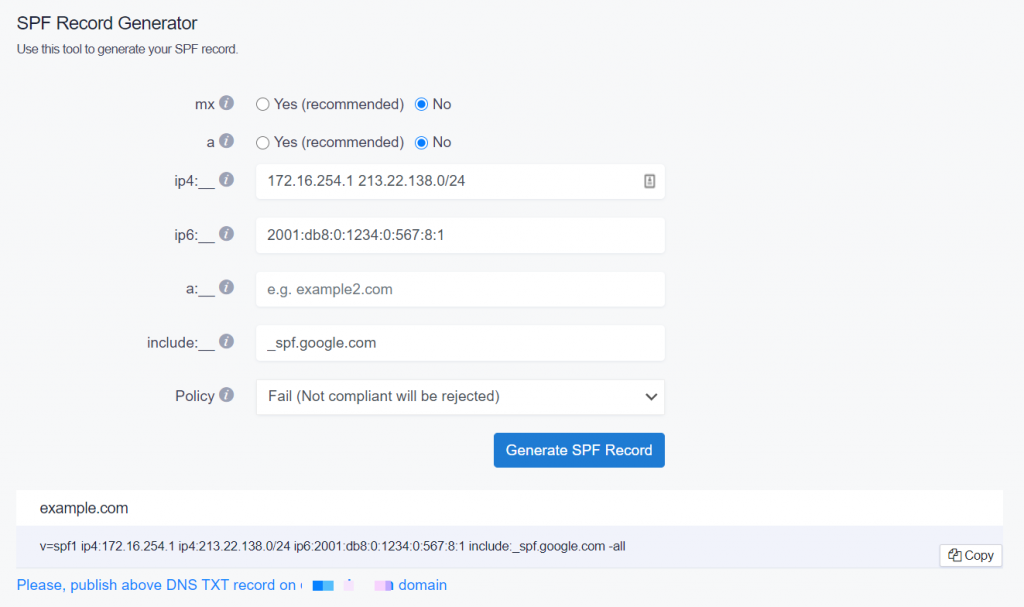

Beispiel eines SPF-Eintrags:

v=spf1 ip4:172.16.254.1 ip4:213.22.138.0/24 ip6:2001:db8:0:1234:0:567:8:1 include:_spf.google.com -all

- v=spf1: Der SPF-Eintrag sollte immer mit der Versionsnummer v=spf1 beginnen.

- ip4- und ip6-Mechanismen: Listet die einzelnen IP-Adressen (z. B. 172.16.254.1 und 2001:db8:0:1234:0:567:8:1) oder IP-Subnetze (z. B. ip4:213.22.138.0/24) auf, die berechtigt sind, E-Mails im Namen einer Domain zu versenden. Beachten Sie, dass IPv4-Adressen mit dem Präfix „ip4“ und IPv6-Adressen mit dem Präfix „ip6“ versehen werden sollten.

- Mechanismus „include“: Wird verwendet, um Dienste von Drittanbietern zu autorisieren, die E-Mails im Namen Ihrer Domain versenden. In diesem Beispiel autorisiert „_spf.google.com“ Google Workspace (früher G Suite), E-Mails im Namen Ihrer Domain zu versenden.

- „all“-Mechanismus: In diesem Beispiel wird das Tag „-all“ (Fail) verwendet.

Das Beispiel verwendet den SPF-Eintrag hardfail vs. softfail, der alle E-Mails verwirft, die den Test nicht bestehen, einschließlich der legitimen.

SPF -all vs ~all: Was sollte ich verwenden?

Vor der Einführung von DMARC (2012) spielte SPF allein eine wichtige Rolle bei der Bekämpfung von Return-Path- oder MailFrom-E-Mail-Spoofing-Versuchen, auch wenn es seine Grenzen hat. MBPs wendeten Regeln an, die auf den ausdrücklichen Richtlinien der Administratoren für SPF-Einträge (~all oder -all) basierten. Dies führte zu großen Problemen bei der Blockierung legitimer E-Mails aufgrund von SPF-Konfigurationsfehlern, was die meisten und bekannten MBPs dazu veranlasste, sowohl SoftFail (~all) als auch Fail (-all) als Methode zum Akzeptieren aber Markieren zu verwenden.

Es gibt einige Vor- und Nachteile von SPF Fail und Soft-Fail. Lassen Sie uns in die 3 Hauptgründe eintauchen, warum wir bei EasyDMARC unseren Benutzern empfehlen, SPF-Einträge mit ~all zu veröffentlichen.

- Seit der Einführung von DMARC verwenden MBPs die DMARC-Richtlinien der Domains (p=quarantine oder p=reject), um Regeln auf die fehlgeschlagenen E-Mails anzuwenden. Der SPF-Eintrag softfail vs. hardfail bedeutete ursprünglich, dass die E-Mail nicht durchgelassen werden sollte. Es gibt jedoch einen kleinen Unterschied. SPF ~all bedeutet „Nicht bestanden“, während -all „SPF fehlgeschlagen und die E-Mail sollte abgelehnt werden“ bedeutet.

- Die Verwendung von SPF ~all kann den Debugging-Prozess von aggregierten DMARC-Berichten erleichtern (Identifizierung von Return-Path-Adressen).

- Hin und wieder kann es vorkommen, dass Sie auf einige unbekannte MBPs stoßen, die SPF „Fail“ und „SoftFail“ immer noch so behandeln, wie es ursprünglich vorgesehen war, und verschiedene falsch-positive Ergebnisse mit zurückgewiesenen legitimen E-Mails produzieren. Dies kann durch die Verwendung von SPF softfail vs. hardfail vermieden werden.

Nächste Schritte

Die Optimierung von SPF-Einträgen kann eine ziemliche Herausforderung sein, daher unser Leitfaden zur SPF-Optimierung.

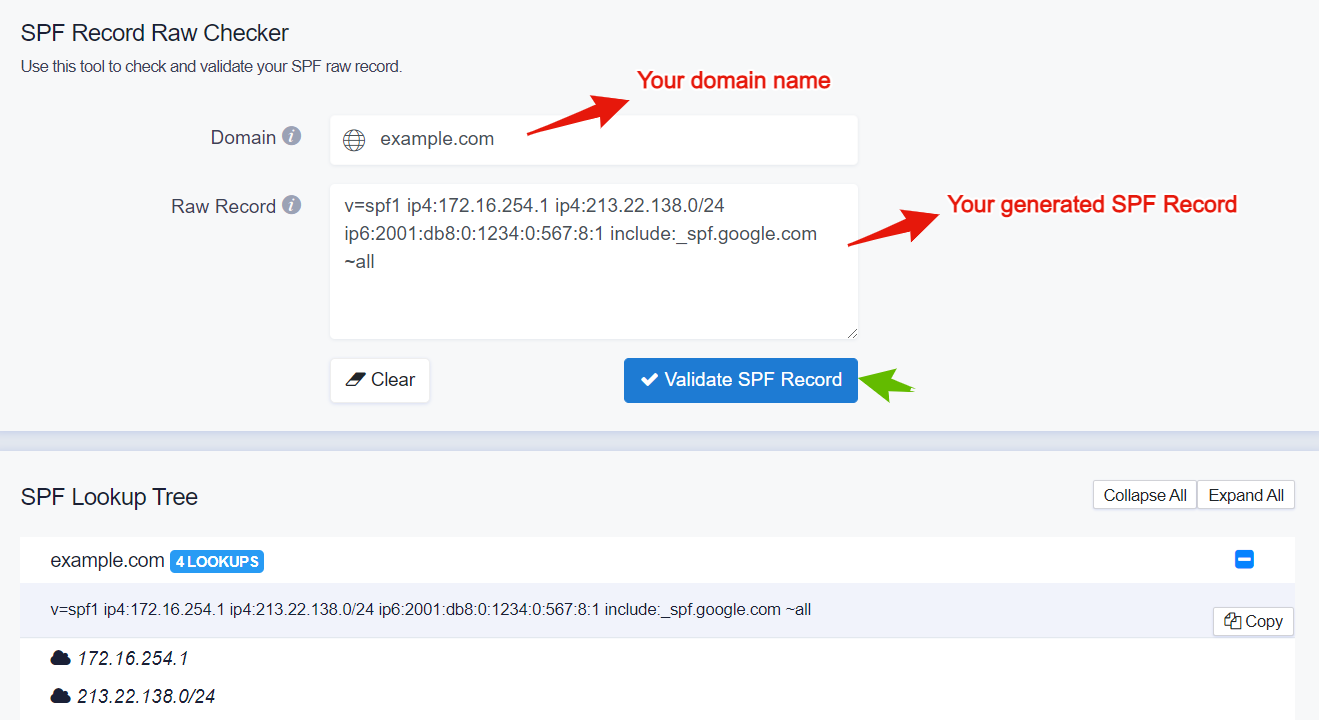

Prüfen Sie auch unseren SPF Raw Checker, um Ihren SPF-Eintrag zu validieren, bevor Sie ihn in Ihrem DNS implementieren.

Um zu überprüfen, ob Sie Ihren SPF-Eintrag richtig eingerichtet haben, können Sie Ihre Domain mit unserem kostenlosen SPF-Eintrag-Check-Tool überprüfen. Um einen neuen SPF-Eintrag zu erstellen, verwenden Sie unser SPF-Generator-Tool.

Lesen Sie auch unseren ultimativen Leitfaden über SPF, um die E-Mail-Zustellung zu verbessern.