Los correos electrónicos son herramientas de uso común en todos las industrias y negocios de la actualidad. Estos también sirven como un portal para que los estafadores intenten acercarse a ti. Las estafas a través del phishing puede que se vean como algo fácilmente detectable. Sin embargo, los criminales cibernéticos pueden arreglárselas para obtener tu información personal sin que te des cuenta.

De acuerdo al FBI, los criminales cibernéticos han estafado alrededor de 57 millones de dólares a diversas víctimas, solamente en el año 2019. Los esquemas de ataques phishing usan una combinación de sitios web falsos y diversos correos para atraer a sus víctimas y extraerles la mayor cantidad de datos sensible que puedan obtener.

Esto eventualmente conlleva a situaciones como robo de identidad, pérdidas financieras y más. La mejor manera de protegerte es aprender a reconocer los ataques phishing y establecer una serie de protocolos para saber qué hacer con este tipo de correos. Estos son algunos pasos que puedes seguir para tomar prevenciones.

¿Qué son el phishing y las estafas de correo electrónico?

El phishing son correos electrónicos enviados por estafadores. Generalmente lucen como mensajes enviados de una fuente legítima. Los estafadores previamente han hecho una amplia investigación de tu persona o de tu compañía, y usan esta información para engañarte y ganarse tu confianza. Los atacantes cibernéticos usan los correos phishing para comunicarse contigo en varias ocasiones antes de solicitar información sensible o incluso pedirte que envíes fondos a cuentas falsas.

Existen instancias en las que los correos phishing son usados por los atacantes para hacerse pasar por el CEO de una compañía. Estos correos pretenden estafar en nombre de una compañía de renombre en un intento de obtener información. También son utilizados internamente, para hacer que un empleado de la misma compañía envíe dinero a una cuenta falsa. Los correos phishing también pueden solicitarte bajar software maligno, el cual puede ser utilizado para robar tu información. Los correos phishing son difíciles de detectar, ya que estos muchas veces lucen como correos originados de una fuente legítima.

Los correos o mensajes de texto phishing están diseñados para lucir como si hubiesen sido generados por parte de una compañía que tú conoces y confías, tales como un banco, una red social, un sistema de pago en línea, una tienda en línea, u otros similares. Estos usualmente plantean una situación que capta tu atención y puede llevarte a hacer clic en un link bajar un archivo adjunto agregado al correo. Los correos phishing usualmente anuncian que se ha detectado actividad sospechosa o intentos de logueo inválidos de tu cuenta. Estos incluso proclaman que puede existir un problema con tu sistema de pago basado en tu actividad reciente.

Algunas otras tácticas usadas por estos estafadores cibernéticos pueden incluir las siguientes:

- Se te solicita confirmación de información personal a través de un correo

- Se te informa que eres elegible para un reintegro de fondos de alguna índole

- Se te ofrecen cupones gratuitos para ofertas engañosas

- Se te solicita hacer clic en un enlace de phishing para efectuar un pago o aceptar fondos

- Los estafadores pueden incluso mandar una factura falsa de una compañía con la cual tú interactúas frecuentemente.

Uno de los ejemplos de estafa más comunes que podemos ver es cuando un Banco con el que tú interactúas frecuentemente te envía un correo que contiene líneas tales como “Se solicita su atención inmediata – Problemas con su cuenta.” Si abres el correo el cuerpo del texto te indica que hay un problema con tu cuenta y es necesario validar tu información pertinente para proteger tu data. Los estafadores pueden enviar este correo a miles de personas y algunos pueden creer que este es real y hacen clic en el enlace provisto en este tipo de correos.

El detalle que mucha gente no percibe es que el enlace provisto los lleva a un sitio web que no tiene nada que ver con la institución por la cual el estafador se está haciendo pasar. En algunos casos la dirección del sitio web puede que coincida parcialmente con la página web con la cual interactúas frecuentemente. El usuario en cambio es llevado a un sitio falso que luce bastante similar a la opción real. A partir de aquí el atacante cibernético solicitará información adicional tal como tu nombre, dirección, número de cuenta, nombre de usuario en el banco, y la clave de acceso.

Una vez que ofreces esta información, el hacker tiene todo lo que necesita para robar tus fondos. Este sistema puede ser utilizado para infiltrarse en tu negocio y acceder a las cuentas de tu compañía. La información también puede ser usada para enviar múltiples correos a tus clientes. En muchas ocasiones los correos phishing invitan a empleados de la misma empresa a enviar dinero a una cuenta falsa de la compañía haciéndose pasar por el CEO de la compañía. Los atacantes incluso pueden enviar correos a partir de la cuenta del CEO solicitando que dichos fondos sean enviados a una cuenta fuera del país de operaciones de la empresa.

Ataque de lanza phishing

El ataque de lanza phishing es un sistema de ataque mucho más sofisticado que involucra el envío de correos a una persona en específico. Los criminales cibernéticos usualmente poseen suficiente información acerca de esta persona a la cual le están enviando los correos, incluyendo su cargo en la compañía, su nombre, el lugar donde trabaja, su dirección de correo electrónico, y demás información pertinente al trabajo que desempeña.

El ataque de lanza phishing usualmente se enfoca sobre ciertos empleados que manejan información delicada tales como nombres de usuario y claves de acceso para el manejo de fondos. El esfuerzo se enfoca en lograr que estos hagan transferencias a cuentas falsas. Algunas veces los criminales cibernéticos ponen sus ojos sobre ejecutivos de alto cargo, ya que estos pueden tener acceso a documentos sensibles tales como doble W2’s o documentos de retornos de impuestos.

¿Cómo reconocer un correo Phishing?

Los estafadores constantemente están actualizando sus tácticas. Esto hace que en ocasiones sea difícil identificar un correo phishing. Por ejemplo, muchos estafadores se las han arreglado para hacer que sus correos se salten la carpeta de spam y lleguen a tu buzón de entrada. También pueden arreglárselas para pasar otros chequeos de seguridad. Aun así, existen varias señales que te pueden ayudar a reconocer un correo o mensaje de texto que ha sido falsificado.

Muchos correos phishing se hacen pasar por instituciones financieras, tales como bancos, compañías de tarjetas de crédito, y métodos de pago en línea, tales como PayPal. Estos también pueden venir de tiendas en línea con las que interactúas comúnmente. En muchos casos el hacker hace una investigación extensiva de una compañía para saber cómo ganar la confianza de sus clientes, estos incluso pueden saber con quién haces tratos con mayor frecuencia y qué plataformas usas para transferir dinero.

Si recibes un correo electrónico de un banco o una compañía en línea, examina su contenido con cuidado para determinar qué te están solicitando. Si el correo te pide verificar la información de tu cuenta, o revelar información sensitiva, o hacer clic en un enlace que te lleva a otro sitio web, entonces probablemente estés lidiando con una estafa de phishing.

Algunos de los ataques de phishing más comunes usan el siguiente tipo de vocabulario en sus correos:

Comunicación falsa de un servicio de subastas, servicios de pago, o proveedor de servicios de internet anunciando que existe un problema con tu cuenta. Estos correos usualmente te solicitan que hagas clic en un enlace que te dirige a un sitio web fraudulento para verificar tu información personal.

Correos estipulando que has violado la Patriot Act, Estos correos lucen como si hubiesen sido emitidos por la Corporación Federal para la Seguridad de Depósitos (FDIC por sus siglas en inglés) y te indican que la FDIC no puede verificar tu cuenta, ya que sospechan qué has violado algún artículo de la Patriot Act de los Estados Unidos. El estafador te solicitará que entregues información personal, para verificar tu identidad y que hagas clic en un enlace que te lleva a otra página web en la que se llevará a cabo el robo de identidad.

Correos de un departamento IT, incluso dentro de tu propia compañía. Estos intentos tratan de robar tu clave de acceso y otra información pertinente a tus funciones. Los hackers se hacen pasar por alguien que trabaja dentro de tu compañía y te piden verificar cierta información o que envíes tu información de acceso tales como usuario y claves. Una vez que consiguen esta data el atacante gana acceso a las cuentas bancarias de tu compañía, a los correos electrónicos, otras formas de data sensitiva y demás tipos de información.

Usualmente es fácil detectar un correo phishing si prestas atención a los caracteres usados en el dominio falso. Por ejemplo, algunas cuentas falsas te envían un correo con una “r” y una “n” juntas y sin espacios para sustituir una “m.”

Los atacantes también pueden usar el nombre de una organización en parte del dominio con el cual piensan atacar, con la esperanza de hacerse pasar como la organización a la que intentan duplicar. Por ejemplo, puedes recibir un correo de [email protected]. El hacker espera que al ver la palabra “PayPal” en la dirección de correo electrónico, asumas que ésta viene de un dominio legítimo, por lo que siempre debes prestar atención a la dirección del dominio que te envía el correo.

¿Cómo protegerte de los ataques phishing?

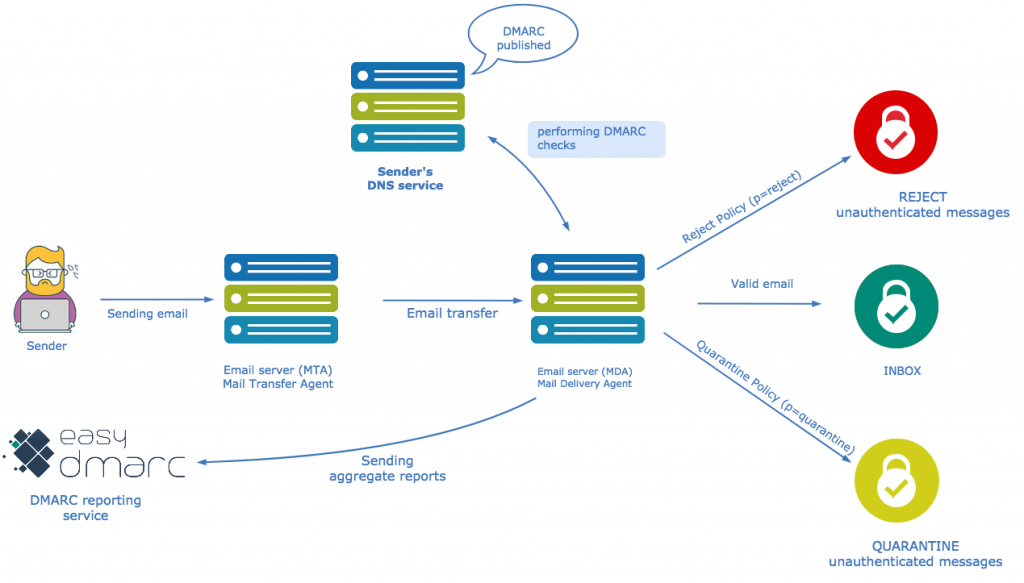

La mejor forma para protegerte a ti y a tú negocio de los fraudes por phishing en tu dominio es que implementes el protocolo de autenticación DMARC para tus correos electrónicos. DMARC Posee una política de rechazo que frena a los criminales cibernéticos y no permite el envío de correos fraudulentos por alguien que pretenda robar tu identidad. También detiene a aquellos atacantes que pretenden enviar correos fraudulentos a tus asociados de negocios, empleados, o clientes y te protege ante el robo de datos, o cualquier información relacionada a tus clientes, además de prevenir pérdidas financieras.

Como estrategia de autenticación, DMARC utiliza las claves DKIM (Domain Keys Identified Mail según sus siglas en inglés) y el protocolo SPF (Sender Policy Framework) como los estándares de chequeo de tus correos, haciéndolos más robustos y asegurándose que todos los correos que lleguen a tu buzón de entrada sean legítimos.

DMARC Hace que todos los correos enviados a través de tu correo principal pasen una serie de pruebas. Trabaja de dos formas muy específicas, la primera es usando el protocolo SPF para asegurarse que el dominio esté alineado con la vía de retorno o el encabezado que valida la fuente de envío. También se asegura que dicho encabezado esté alineado con la firma DKIM; si estos no coinciden, entonces los correos no llegarán a tu buzón de entrada.

También puedes usar DMARC con tus proveedores de correos electrónicos para estipular cómo deben manejar todos los correos que se emitan a partir de tu dominio. Puedes usar DMARC para monitorear el estatus de todos los correos enviados, sin importar que pasen el chequeo o no, así como también podrás ver los correos que fallan en llegar al destinatario, o los que caen directamente en el buzón de spam. Como resultado, DMARC reduce el riesgo de que cualquier correo con enlaces phishing llegue a tus asociados o clientes a sus buzones de entrada, donde los atacantes cibernéticos ven el potencial de robarse la información para ganancia financiera. Sigue el enlace que te proveemos a continuación para aprender cómo implementar DMARC con EasyDMARC.

Qué hacer si recibes un correo phishing

Si tienes sospechas acerca de un correo, no lo abras y no hagas clic en ningún enlace que se te provea en este. En vez de eso, llama a la compañía que te está enviando el correo y solicita información acerca del problema que puedan estar presentando. Nunca respondas directamente el correo electrónico del cual sospechas, ya que puedes estar entregando data sensitiva de forma no intencional al a tu atacante. Nunca ofrezcas ningún tipo de información a un sitio web si tienes dudas.

Conclusión

Los correos de ataque phishing son algo que muchos creen poder detectar fácilmente. Sin embargo, debido al alcance sofisticado de este tipo de ataques, y los constantes cambios de táctica usados por los atacantes cibernéticos, se hace difícil proteger tu información. Un correo phishing es una forma de ataque en la cual un criminal cibernético envía un correo desde un dominio que luce legítimo para con el fin de adquirir datos personales, tal como tu nombre de usuario, tus claves, y tu información financiera. Los correos phishing pueden estafar negocios y hacerles perder millones de dólares.

Nunca hagas clic en un enlace contenido en un correo electrónico que se vea sospechoso. Te puedes proteger contra los correos phishing si haces uso de los protocolos de autenticación DMARC en tu dominio. DMARC funciona como un policía de tránsito que realiza múltiples pruebas a todos los correos que pasan a través de tu buzón de entrada. Si estos fallan los chequeos puedes instruir a tu dominio a que permita que el correo llegue de igual forma, o rechazarlo completamente. DMARC limita la posibilidad de los ataques phishing y protege tu dominio contra fraudes.