Cómo detectar correos electrónicos de phishing

El phishing es el método favorito de los piratas informáticos para robar información personal, a pesar de que existen otras formas de entregar enlaces maliciosos (tales como los mensajes de voz o SMS), los correos de phishing son la forma de ataque más común que enfrentan las empresas y organizaciones.

Como prometimos en el módulo anterior, aquí te brindamos una serie de consejos y tácticas para detectar y evitar ser víctima de los correos phishing.

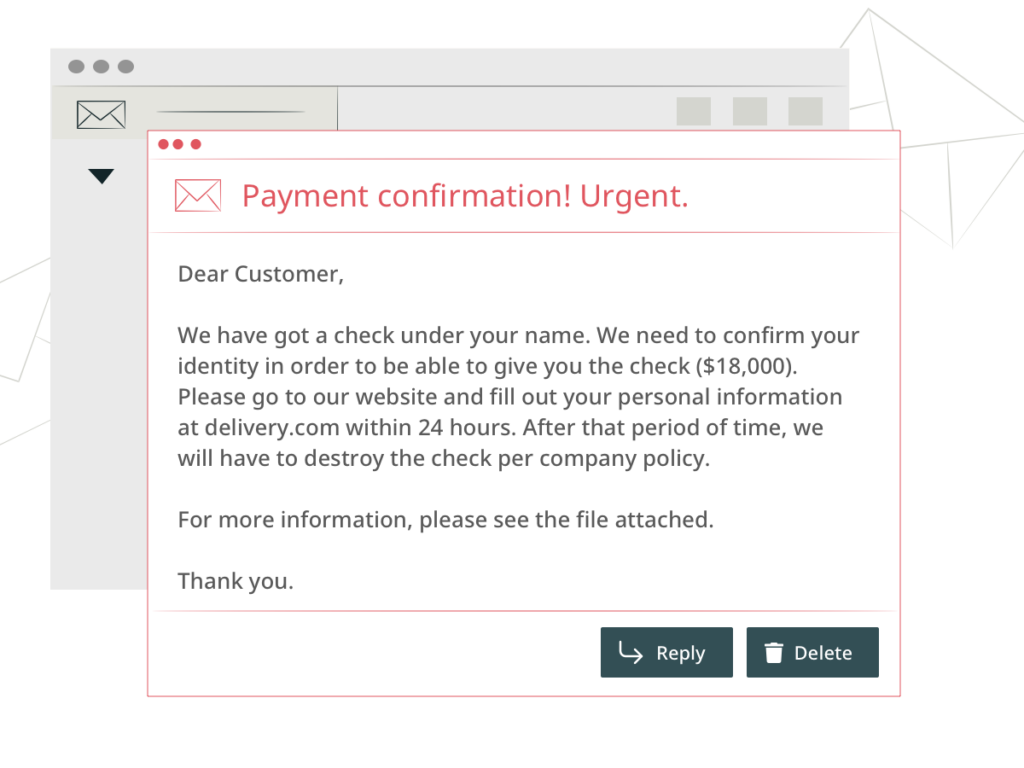

Comencemos con una muestra, en la siguiente imagen puedes ver la mayoría de los indicadores de que estás ante una campaña de phishing; también describimos este proceso con detalle más adelante en el artículo.

Correos con saludos o texto genérico

La mayoría de las empresas personalizan los correos que envían a sus clientes, como también lo hacen tus socios y colegas, los correos de phishing en cambio, generalmente contienen un saludo genérico tal como «Estimado cliente» o «Estimado colega». Aunque esto es más común con ataques de phishing masivos, los spear phishers también pueden cometer el error de no dirigirse a ti por tu nombre, por lo que debemos buscar patrones generales de texto en todo el cuerpo del mensaje.

Correos electrónicos con errores de gramática y ortografía

Muchas empresas utilizan herramientas de revisión ortográfica, tienen correctores de estilo y se aseguran de que sus mensajes tengan la mejor calidad gramatical y ortográfica posible, incluso si la empresa no está ubicada en un país de habla nativa, los mensajes se verifica exhaustivamente antes de hacer clic en el botón «enviar».

La mayoría de los piratas informáticos no piensan mucho en las formas, o en mantener la reputación de la empresa, sobre todo si no son nativos del idioma que usan en el mensaje falsificado, por lo tanto, no gastan demasiados recursos en la elaboración de los mensajes en un correo de phishing.

Mensajes con inconsistencias en la dirección del remitente

Los actores de amenazas cibernéticas suelen abrir sitios web similares y usar direcciones de correo engañosas que lucen muy similares a la persona o empresa real por la que se hacen pasar, por lo que te recomendamos que verifiques primero el nombre de dominio del mensaje y luego busques el remitente en tu bandeja de entrada. Mantente atento a inconsistencias menores, tales como un punto o un guión bajo en el nombre, un error tipográfico o un dominio de nivel superior que luzca extraño, son factores que instantáneamente deberían generar desconfianza.

Archivos adjuntos sospechosos

No abras archivos adjuntos sospechosos, especialmente aquellos que están comúnmente asociados con malware (.zip, .exe, .scr, etc.). Ejecuta diagnósticos en los archivos que descargues, usando un programa antivirus confiable.

No confíes en nada que sea muy bueno para ser verdad

La regla general es que lo más probable es que sea una estafa, si recibes ofertas de ayuda o anuncios de herencia por correo electrónico. Incentivar a los destinatarios desprevenidos con una posible recompensa, es la especialidad de los piratas informáticos. Durante campañas de spear-phishing complejas, el atacante puede saber tu nombre, por lo que hay que prestar atención a lo que se dice en el hilo de comunicación. Generalmente enfrentas un intento de phishing si la oferta es demasiado tentadora.

Correos electrónicos que crea falso sentido de urgencia

Muchos correos de phishing incluyen una urgencia en el mensaje de correo que presionan a los destinatarios a tomar medidas sin estudiar el mensaje adecuadamente. No te dejes engañar, toma un respiro, busca un número de contacto de la empresa que te envía el mensaje y llámalos para aclarar el asunto.

Correos electrónicos con un solo contacto

La mayoría de las empresas ofrecen al menos un correo electrónico, un número de teléfono y opciones de chat en vivo, es decir, más de una forma de contactarlos para obtener asistencia. Si el correo electrónico no te brinda medios alternativos de comunicación, es mejor sospechar de este, asegúrate de consultar el sitio web de la empresa para asegurarte de que el mensaje no sea falso.

Aunque detectar correos de phishing y lidiar con ellos es una táctica reactiva contra este tipo de amenazas cibernéticas, no es lo peor que puedes hacer. Dejarlo al azar, puede causar estragos en tu organización; en el siguiente módulo estudiaremos un par de casos que muestran lo que les sucede a las grandes organizaciones cuando descuidan su seguridad de correos electrónicos.