Wenn Sie hier sind, bedeutet das, dass Sie über DMARC Bescheid wissen oder mehr darüber erfahren möchten, was DMARC-E-Mail-Schutz ist.

Machen wir also eine Reise in die Welt von DMARC geschützten E-Mails.

- Was ist DMARC?

- Warum ist E-Mail-Schutz wichtig?

- Was sind die Vorteile von DMARC?

- Was sind DMARC-Einträge und -Richtlinien?

Was ist DMARC?

DMARC steht für „Domain-based Message Authentication, Reporting & Conformance“ (Domain-basierte Nachrichtenauthentifizierung, Berichterstattung und Konformität) und ist ein Protokoll für E-Mail-Authentifizierung, Richtlinien und Berichterstattung. Es baut auf den weit verbreiteten Protokollen SPF und DKIM auf. Es fügt eine Verknüpfung mit dem Autor („From“) und dem Domain-Namen hinzu, mit Hilfe von veröffentlichten Richtlinien, die dem Empfänger helfen, mit Authentifizierungsfehlern umzugehen, sowie Berichte von Empfängern an Absender, um den Schutz der Domain vor betrügerischen E-Mails zu verbessern und zu überwachen.

E-Mail-Authentifizierungstechnologien (SPF und DKIM) wurden vor über einem Jahrzehnt entwickelt, um einen erweiterten Schutz der Identität des Absenders einer Nachricht zu gewährleisten. Die Verwendung dieser Technologien nimmt von Tag zu Tag zu, aber das Problem der betrügerischen und gefälschten E-Mails besteht weiterhin. Das heißt, wenn ein Absender diese Technologien einsetzt, ist es für die E-Mail-Empfänger einfach, die betrügerischen Nachrichten von den echten und legalen zu unterscheiden. Leider hat das aus einer Reihe von Gründen nicht funktioniert.

Warum ist E-Mail-Schutz wichtig?

- E-Mail-Versender verfügen in der Regel über eine komplexe E-Mail-Umgebung. Sie verwenden oft verschiedene Systeme für den E-Mail-Versand, darunter auch Dienste von Drittanbietern.

- Die Sicherstellung, dass jede Nachricht die SPF- oder DKIM-Authentifizierung besteht, ist eine komplexe Aufgabe.

- Spam-Algorithmen sind von Natur aus fehleranfällig und müssen ständig weiterentwickelt werden, um auf die wechselnden Taktiken der Spammer zu reagieren.

- Einige der Nachrichten können authentifiziert werden, andere nicht, und die E-Mail-Empfänger können dann zwischen echten und gefälschten Nachrichten unterscheiden.

- Die Absender erhalten nur sehr wenig Rückmeldung über ihre E-Mail-Authentifizierungsmaßnahmen. Solange die Nachrichten nicht an den Absender zurückgehen, gibt es keine Möglichkeit festzustellen, wie viele legitime Nachrichten es gibt. Der Umfang der betrügerischen E-Mails, die die Domain des Absenders fälschen, ist ebenfalls unbekannt. Dies macht die Fehlerbehebung bei Problemen mit der E-Mail-Authentifizierung sehr schwierig, insbesondere in komplexen E-Mail-Umgebungen.

- Selbst wenn Sie legitime Nachrichten versenden und über eine authentifizierte E-Mail-Infrastruktur verfügen, sind sich die E-Mail-Empfänger bewusst, dass sie nicht authentifizierte Nachrichten zurückweisen, da sie nicht sicher sind, ob es einen Strom legitimer Nachrichten gibt, die nicht signiert sind.

Haben Sie schon einmal darüber nachgedacht, wie viele personenbezogene Daten Sie online weitergegeben haben?

Was sind die Vorteile von DMARC?

Diese Probleme können nur gelöst werden, wenn Absender und Empfänger Informationen miteinander austauschen. Die Empfänger informieren die Absender über ihre E-Mail-Authentifizierungsinfrastruktur, während die Absender den Empfängern mitteilen, was zu tun ist, wenn eine Nachricht nicht legitim ist.

Im Jahr 2007 leistete PayPal mit diesem Ansatz Pionierarbeit und arbeitete ein System mit Yahoo! Mail und später Gmail aus, um auf diese Weise zusammenzuarbeiten. Die Ergebnisse waren äußerst effektiv und führten dazu, dass die Zahl der mutmaßlich betrügerischen E-Mails, die angeblich von PayPal stammten und von den Empfängern akzeptiert wurden, deutlich zurückging.

Wenn man wissen will, was DMARC ist, muss man wissen, dass DMARC die Zusammenarbeit zwischen Absendern und Empfängern fördert und die E-Mail-Authentifizierungspraktiken der Absender verbessert und es den Empfängern ermöglicht, nicht authentifizierte Nachrichten zurückzuweisen.

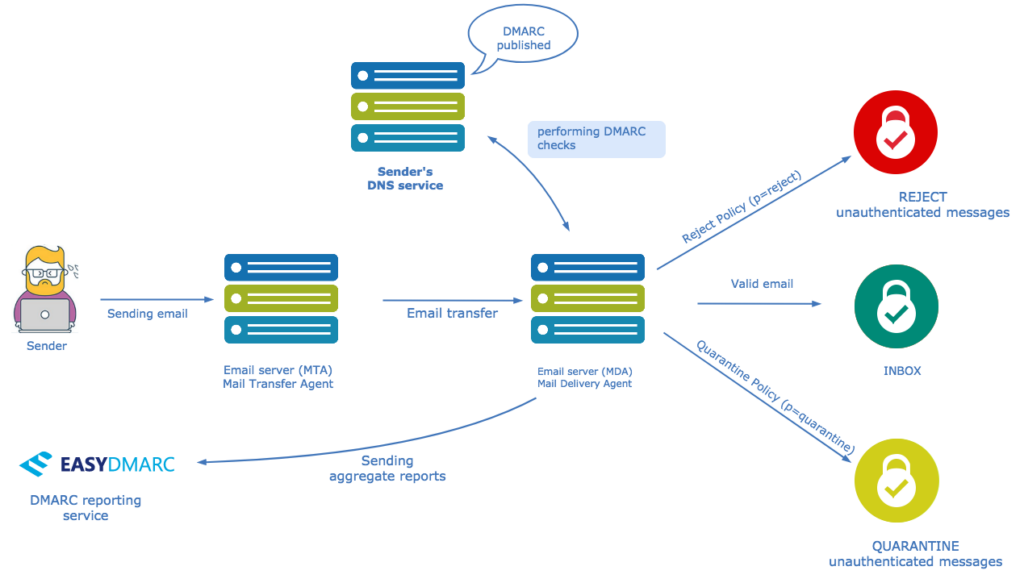

DMARC fügt sich in das bestehende Authentifizierungsverfahren für eingehende E-Mails einer Organisation ein. Die Funktionsweise besteht darin, dass es den E-Mail-Empfängern hilft, festzustellen, ob die vermeintliche Nachricht mit dem übereinstimmt, was der Empfänger über den Absender weiß. Wenn dies nicht der Fall ist, enthält DMARC eine Anleitung, wie die „nicht übereinstimmenden“ Nachrichten zu behandeln sind. Unter der Annahme, dass ein Empfänger SPF und DKIM sowie seine eigenen Spam-Filter einsetzt, könnte der Ablauf beispielsweise wie folgt aussehen:

Das obige Beispiel, bei dem die Übereinstimmung mit DMARC getestet wird, wird an der gleichen Stelle angewendet, an der ADSP im Ablauf angewendet würde. Alle anderen Tests bleiben davon unberührt.

Kurz gesagt erfüllt DMARC die folgenden Anforderungen:

- Minimierung von Fehlalarmen

- Bereitstellung von zuverlässigen Authentifizierungsberichten

- Durchsetzung der Absenderrichtlinien bei den Empfängern

- Verringerung der erfolgreichen Phishing-Zustellung

- Arbeit im Internet-Maßstab

- Minimierung der Komplexität

Es ist wichtig zu wissen, dass DMARC auf zwei Protokollen aufbaut. Eines davon ist DomainKeys Identified Mail (DKIM) und das andere ist ein Sender Policy Framework (SPF). DMARC ersetzt das ADSP, indem es Unterstützung für folgendes bietet:

- Wildcarding oder Subdomain-Richtlinien

- nicht existierende Subdomains

- langsame Einführung (z. B. prozentuale Experimente)

- SPF

- Quarantäne von E-Mails

Wussten Sie, dass 85 % der Verbraucher keine Geschäfte mit einem Unternehmen machen würden, wenn sie Bedenken hinsichtlich seiner Sicherheitspraktiken haben?

Was sind DMARC-Einträge und -Richtlinien?

In den DNS-TXT-Einträgen sind DMARC-Richtlinien (RR) enthalten, die angeben, wie ein E-Mail-Empfänger mit nicht zugewiesenen E-Mails verfahren soll, die er erhält.

Nehmen wir ein Beispiel für eine DMARC-TXT-RR für die Domain „sender.dmarcdomain.com“, die lautet:

„v=DMARC1;p=reject;pct=100;rua=mailto:[email protected]“

In diesem Beispiel fordert der Absender den Empfänger auf, alle nicht abgeglichenen Nachrichten zurückzuweisen und einen Bericht zu senden. Dabei handelt es sich um ein bestimmtes aggregiertes Format über die Zurückweisungen an eine bestimmte Adresse. Wenn der Absender seine Konfiguration testet, kann er/sie „reject“ durch „quarantine“ ersetzen.

Die Quarantäne-Richtlinie weist die Nachricht nicht mit einer strengen Richtlinie zurück, sondern kann sie in die Spam-Box schicken.

Sie folgen der erweiterbaren „Tag-Value“-Syntax für DNS-basierte Schlüsseleinträge, die in DKIM definiert sind. Die folgende Tabelle veranschaulicht einige der verfügbaren Tags:

| Tag-Name | Zweck | Beispiel |

| v | Version des Protokolls | v=DMARC1 |

| pct | Prozentsatz der gefilterten Nachrichten | pct=20 |

| ruf | Berichts-URI für forensische Berichte | ruf=mailto:[email protected] |

| rua | Berichts-URI für aggregierte Berichte | rua=mailto:[email protected] |

| p | Richtlinie für die organisatorische Domain | p=quarantine |

| sp | Richtlinie für Subdomains der OD | sp=reject |

| adkim | Abgleichsmodus für DKIM | adkim=s |

| aspf | Abgleichsmodus für SPF | aspf=r |

Hinweis: Die Beispiele in dieser Tabelle dienen nur der Veranschaulichung und sind nicht als Ersatz für Spezifikationen zu betrachten. Die aktuellste und genaueste Version finden Sie auf der Seite mit den Spezifikationen.

Wie Absender DMARC in 5 einfachen Schritten einführen

DMARC basiert auf den praktischen Erfahrungen einiger der weltweit größten E-Mail-Versender und -Empfänger, die SPF und DKIM einsetzen. Die Spezifikation trägt der Tatsache Rechnung, dass es für eine Organisation unmöglich ist, einen Schalter auf Produktion umzulegen. Es gibt eine Reihe von eingebauten Methoden zur „Drosselung“ der DMARC-Verarbeitung. Danach können alle Parteien nach und nach in den vollen Einsatz übergehen.

- Setzen Sie DKIM und SPF ein. Sie müssen die Grundlagen abdecken

- Stellen Sie sicher, dass Ihre Mailer die entsprechenden Bezeichner korrekt ausrichten.

- Veröffentlichen Sie einen DMARC-Eintrag mit dem Kennzeichen „none“ für die Richtlinien, die Datenberichte anfordern.

- Analysieren Sie die Daten und ändern Sie Ihre E-Mail-Ströme nach Bedarf.

- Ändern Sie Ihre DMARC-Richtlinien-Flags von „none“ über „quarantine“ bis hin zu „reject“, sobald Sie Erfahrungen gesammelt haben.

Sind Sie geschützt?

Check Your Domain

Quelle: dmarc.org

Was ist ein Quid-pro-Quo-Cyberangriff?

Was ist Spoofing? Definition und Erläuterung