Kurz gesagt, die E-Mail-Authentifizierung ist eine Möglichkeit, den E-Mail-Diensten mitzuteilen, dass Sie der Richtige sind, dass Ihre E-Mails legitim sind und dass Ihre E-Mails unbedingt in die Posteingänge gehören.

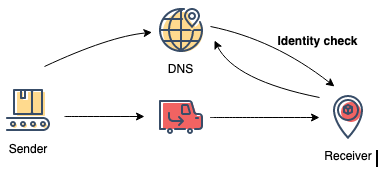

Wie funktioniert die E-Mail-Authentifizierung?

So einfach ist das: Sie fügen spezielle Einträge in die DNS-Zone Ihrer Domain ein, und die E-Mail-Dienstanbieter (ESPs) können überprüfen, ob Sie tatsächlich der sind, für den Sie sich ausgeben.

Wenn Ihre Identität leicht überprüft werden kann, ist es für Cyberkriminelle viel schwieriger, Ihre Domain zu fälschen und E-Mails zu versenden, die aussehen, als kämen sie von Ihnen. Das Versenden einer gefälschten E-Mail im Namen anderer, die in der Regel bösartige Links enthält, ist auch als Phishing-Angriff bekannt. Phishing-E-Mails gehören weltweit zu den häufigsten und gefährlichsten Angriffen.

Darüber hinaus bietet die E-Mail-Authentifizierung folgende Vorteile:

- Reduzierung des Spam-Aufkommens

- Verbesserung der Zustellbarkeit Ihrer E-Mails

- Verbesserung des Rufs Ihrer Domain

- Wahrung Ihrer Marken-Authentizität

Was sind die Mechanismen der E-Mail-Authentifizierung?

Es gibt im wesentlichen 3 Komponenten der E-Mail-Authentifizierung, die Unternehmen einrichten können, damit ESPs ihre Identität und Legitimität überprüfen können:

- SPF

- DKIM

- DMARC

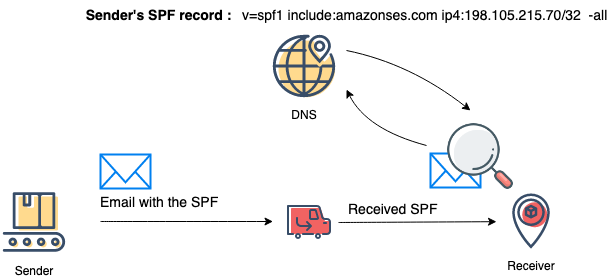

Was ist SPF?

SPF, oder „Sender Policy Framework“, ist die erste Komponente der Sicherheit. Damit dies funktioniert, gehen Sie wie folgt vor: (1) Veröffentlichen Sie den SPF-Eintrag im Domain-DNS; dieser sollte alle autorisierten Quellen auflisten, von denen Ihre E-Mails gesendet werden können. (2) E-Mail-Absender wiederum sollten denselben SPF-Eintrag mit ihren E-Mails versenden. (3) Der Empfänger vergleicht beide SPF-Einträge aus dem DNS-Eintrag und der E-Mail, um die autorisierten Quellen zu überprüfen.

Dieser Mechanismus verhindert, dass Spammer Ihre Domain zum Versenden von betrügerischen E-Mails verwenden.

Hier die Einzelheiten zum obigen Schaubild:

Schritt 1

Der Absender veröffentlicht die Liste der autorisierten Quellen (IPs oder Server von Drittanbietern) im Domain-DNS.

Schritt 2

Beim Empfang einer E-Mail stellt der Empfänger eine Anfrage an das Domain-DNS des Absenders, um die Liste der autorisierten Quellen abzurufen.

Schritt 3

Der Empfänger prüft, ob die IP-Adresse, von der die E-Mail stammt, in der Liste der veröffentlichten Quellen enthalten ist.

Schritt 4

Je nach Erfolg oder Misserfolg der Quellenprüfung wird die entsprechende Richtlinie angewendet.

SPF-Richtlinien

SPF hat 4 Richtlinien, die durch folgende „Qualifier“ angewendet werden:

- + pass

- – fail

- ~ softfail

- ? neutral

Mehr über SPF finden Sie im RFC.

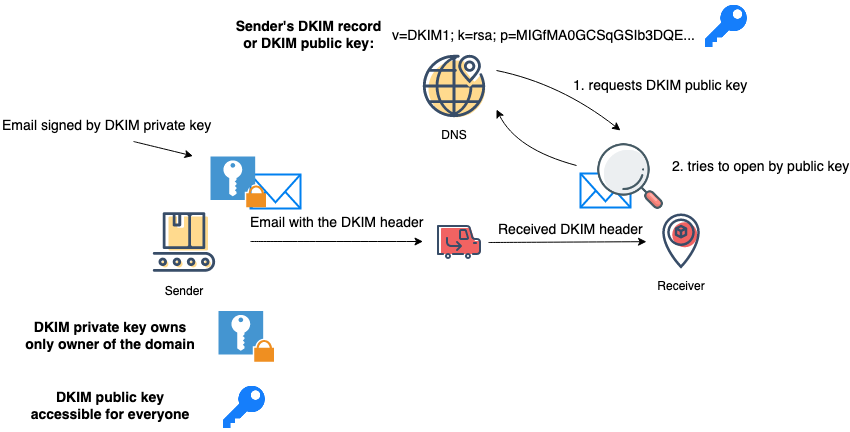

Wie funktioniert DKIM?

DKIM oder „DomainKeys Identified Mail“ ist eine digitale Signatur, die in den E-Mail-Header des Absenders eingebettet ist und mit der die Mailserver des Empfängers feststellen können, ob die empfangene E-Mail tatsächlich vom richtigen Absender stammt und auf ihrem Weg nicht verfälscht wurde. Beachten Sie, dass der Kunde, Partner oder Mitarbeiter des E-Mail-Empfängers dies nicht sehen kann, und Sie können den „Senden als“-Namen, der im Posteingang erscheint, anpassen. Der ESP oder Mailserver des Empfängers kann jedoch erkennen, dass Ihre Domain seriös ist.

Hier die Einzelheiten zum obigen Schaubild:

Schritt 1

Der Absender generiert DKIM-Schlüssel (öffentlich und privat) und veröffentlicht den öffentlichen Schlüssel im Domain-DNS.

Schritt 2

Der Absender signiert E-Mails mit dem privaten DKIM-Schlüssel, der an den Inhaber der Domain gebunden ist.

Schritt 3

Der Empfänger sucht nach dem öffentlichen DKIM-Schlüssel im Domain-DNS des Absenders.

Schritt 4

Der Empfänger versucht, die digitale Signatur mithilfe des öffentlichen Schlüssels zu überprüfen, der aus dem DNS abgerufen wurde. Eine erfolgreiche Überprüfung bedeutet, dass die empfangene E-Mail von einem echten Absender stammt.

Mehr über DKIM finden Sie im RFC.

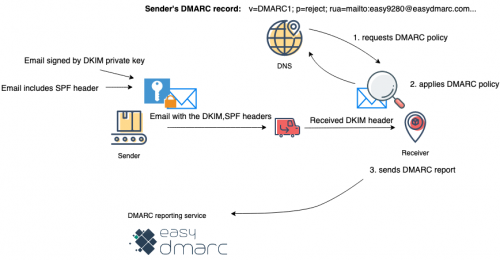

Warum DMARC verwenden?

Die dritte Komponente der E-Mail-Authentifizierung ist DMARC. DMARC ist eine Abkürzung für „Domain-based Message Authentication, Reporting & Conformance“. Wenn entweder der Absender oder der Empfänger DMARC verwendet, muss der E-Mail-Absender entweder SPF oder DKIM verwenden, um seine Identität zu verifizieren. Außerdem kann DMARC, wenn es richtig konfiguriert ist, E-Mails auf der Grundlage der Identitätsprüfung zulassen oder zurückweisen. Man kann sich DMARC wie eine Hintergrundüberprüfung des Absenders einer E-Mail vorstellen, bevor diese an Ihren Posteingang weitergeleitet wird.

Die Verwendung eines DMARC-Protokolls hat einige zusätzliche Vorteile:

- Es bietet eine zusätzliche Sicherheitsebene, die über SPF oder DKIM hinausgeht.

- DMARC arbeitet mit SPF und DKIM zusammen, kann aber im Überwachungsmodus auch eigenständig arbeiten.

Beachten Sie, dass SPF und DKIM obligatorisch sind, wenn Sie eine strenge DMARC-Sicherheitsrichtlinie anwenden wollen. - Ihre Reputation kann sich allein durch die Einführung von DMARC verbessern. Dies zeigt ESPs (und deren Kunden), dass Sie sich um Ihren Ruf kümmern.

- Mehr Ihrer E-Mails werden direkt im Posteingang zugestellt.

DMARC funktioniert ganz einfach:

Schritt 1

Der Empfänger fordert die DMARC-Richtlinie an.

Schritt 2

Die DMARC-Richtlinie wird auf der Grundlage der Antworten auf SPF- und DKIM-Prüfungen angewendet.

Mehr über DMARC finden Sie im RFC.

Was passiert, wenn Sie die E-Mail-Authentifizierung nicht verwenden?

In einer perfekten Welt würde nichts passieren. Die Realität sieht jedoch so aus, dass Cyberkriminelle ständig nach Möglichkeiten suchen, infizierte Links und E-Mails in Ihrem Posteingang und bei Ihren Kunden zu platzieren. Wenn Sie also keine Maßnahmen zur E-Mail-Authentifizierung ergreifen, können sich Personen für Sie und Ihr Unternehmen ausgeben, was zu Betrug und Phishing-Angriffen führt.

Zwei Punkte möchten wir besonders hervorheben.

- Das FBI schätzt den durchschnittlichen Verlust durch Phishing-Angriffe auf etwa 1,6 Millionen US-Dollar für mittelgroße Unternehmen.

- Das andere Worst-Case-Szenario ist, dass Internetdienstanbieter Ihre Domain sperren oder sogar auf eine schwarze Liste setzen. Die Behebung kann zeit- und kostenaufwendig sein.

Es wird daher dringend empfohlen, die E-Mail-Authentifizierung richtig zu konfigurieren, um Ihre Domain vor Cyberkriminellen zu schützen und Ihre wertvolle Marke vor einem drastischen Imageverlust zu bewahren.

Können Sie die E-Mail-Authentifizierung einrichten und sie dann vergessen?

Obwohl die E-Mail-Authentifizierung schwierig einzurichten ist und intelligente Voraussicht erfordert, ist es in der Realität so, dass man sie nicht einfach einrichten und vergessen kann. Stattdessen sollten Sie im Auge behalten, welche Arten von E-Mails versendet werden, wer sie versendet und welcher Prozentsatz in den Posteingängen der Kunden ankommt. Sie müssen proaktiv bleiben und regelmäßig überwachen.

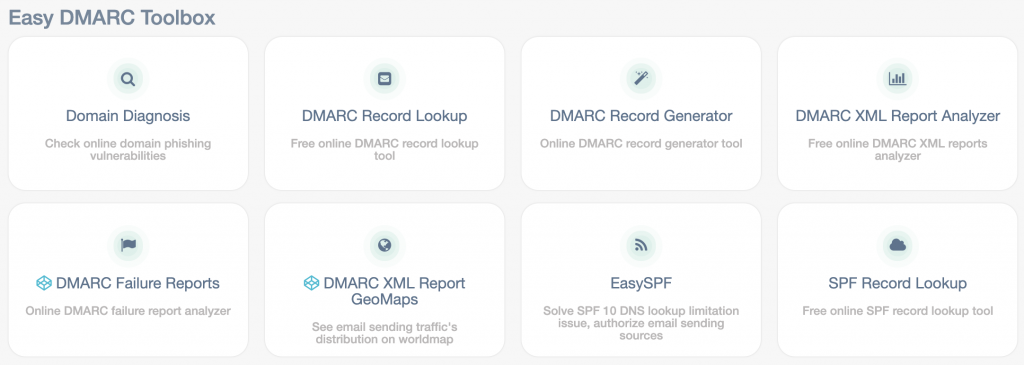

Mit einem Dienst wie EasyDMARC können Sie Ihre E-Mail-Authentifizierung verwalten, Ihre Daten schützen und aktiv auf unzulässige oder ungewöhnliche Verwendungen Ihrer E-Mails achten. Mit intelligenten Warnungen und Benachrichtigungen über Angriffe und Infrastrukturänderungen können Sie sich entspannt zurücklehnen. Sie werden sich sicher fühlen, dass Ihre E-Mails in den richtigen Posteingängen landen, und dass, wenn es jemandem gelingt, Ihre E-Mails zu fälschen, das Problem gelöst wird, bevor es Ihnen, Ihren Mitarbeitern oder Ihren Kunden nachhaltigen Schaden zufügt.

Fazit: SPF, DKIM und DMARC sind Pflicht

E-Mail-Authentifizierung wird nicht nur empfohlen, sondern ist in der heutigen Geschäftswelt zwingend erforderlich. Es ist, als hätte man eine Website, die nicht vor Angreifern geschützt ist. Außerdem müssen Sie sie ständig im Auge behalten, denn jede noch so kleine Änderung an Ihrem Server oder an den Absendern kann letztlich die Zustellbarkeit Ihrer E-Mails beeinträchtigen. Wenn Ihre E-Mails nicht in den Postfächern Ihrer Kunden landen, hat Ihr Unternehmen in vielerlei Hinsicht große Einbußen zu verzeichnen:

- Kunden, die eine E-Mail erwarten, verlieren möglicherweise das Vertrauen.

- Sie verlieren potenzielle Kunden, wenn Ihre Marketing-E-Mails nicht ankommen.

- Der Bekanntheitsgrad sinkt, wenn Sie nicht sichtbar sind.

- Es kostet Zeit und Geld, das Problem zu beheben, je länger es unbemerkt bleibt.

- Vor allem aber können Sie durch Phishing-Angriffe große Gewinne und Reputationsverluste erleiden.

Weitere Tools und Vorschläge für die Zustellbarkeit von E-Mails finden Sie hier.

Die Liste der Kosten lässt sich beliebig fortsetzen. Die Lösung ist jedoch einfach: Setzen Sie solide Verfahren zur E-Mail-Authentifizierung ein und überwachen Sie diese regelmäßig. Wenn Zeit ein Faktor ist und Sie einfach nicht den Überblick über die Daten behalten können, arbeiten Sie mit einem Dienst wie EasyDMARC zusammen, um Phishing und Betrug zu verhindern und das Vertrauen Ihrer Kunden und Ihren Ruf zu wahren.