Existe un patrón de ataque sociales que se ha incrementado continuamente desde el año 2017, particularmente con las filtraciones de correos electrónicos centrados en negocios, (Business Email Compromise o BEC), las cuales se han duplicado desde el año pasado.

El resumen general de estos hallazgos, es que uno de los enfoques más óptimos para lidiar con los riesgos y fugas de nuestra seguridad cibernética es analizar todos los intentos de hackeo recientes y preparar tu organización contra este tipo de incidentes.

El DBIR (Informe de investigación de violación de datos) emanado por Verizon revela los métodos mas usuales de ataque utilizados por piratas informáticos, asi como los últimos tipos de estafa y malware utilizado. El reciente cambio a la modalidad de trabajo desde casa, ha intensificado las tácticas de los atacantes cibernéticos para provocar tiempos de inactividad extendidos y atacar con ransomware a múltiples organizaciones.

Iniciar una política de confianza cero no es suficiente para hacer frente a este tipo de ataques.

El informe DBIR, y la continua publicación de los detalles centrados en los diversos ataques por múltiples organizaciones pueden ayudarnos a estar preparados para futuros incidentes. Difundir el conocimiento de estas técnicas a medida que surgen, así como organizar sesiones de formación que incluya discusiones sobre el alcance de los más recientes tipos de ataques phishing, y las nuevas tácticas de ingeniería social pueden ayudar sustancialmente a reducir las víctimas de ransomware.

El análisis de estos ataques y compartir cada detalle de estos, así como evitar los apagones informativos es una inversión no planificada que ofrece resultados positivos a largo plazo, entre ellos la reducción y minimización de riesgos. A continuación, presentamos las ideas más interesantes recogidas del informe DBIR 2021 de Verizon para que orientes a tu organización hacia el camino correcto.

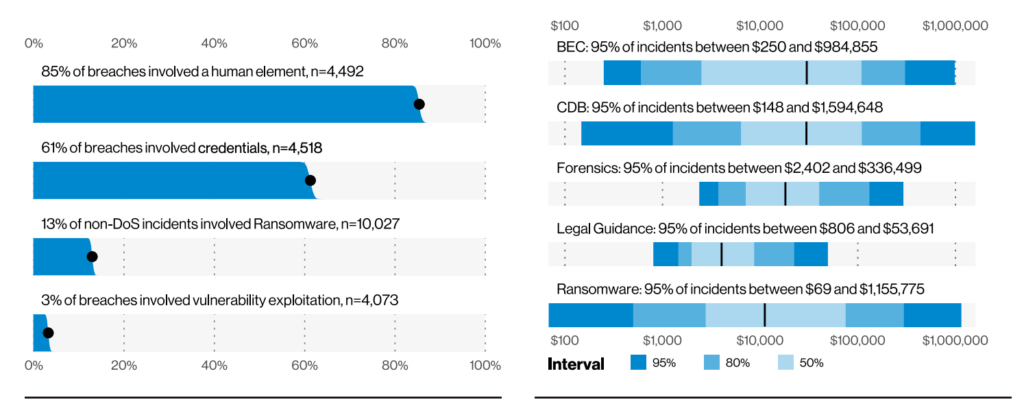

- Después de los ataques de negacion de servicio (DDoS), el uso de tácticas de ingeniería social incrementaron de forma alarmante, junto al robo de credenciales (casi en 61%).

- Las credenciales de configuración predeterminadas, robadas o vulnerables son ampliamente explotadas en la web, sobre todo en el lado de los usuarios y clientes, los cuales dieron paso a masivas brechas de seguridad en múltiples aplicaciones web, así como en servicios de la nube.

- Este informe DBIR destaca el factor humano como el eslabón más débil y vulnerable para las continuas violaciones de seguridad, siendo estos culpables de al menos 85% de todos los ataques. El phishing tuvo una fuerte presencia, con un 36% de los ataques más notorios, frente al 25% del año pasado. Las filtraciones de correos en negocios (Business Email Compromise o BEC) fue la segunda forma más común de ataque a través de ingeniería social. Esto refleja un aumento 15 veces mayor a la data presentada el año pasado.

- Los ataques con intención de beneficio financiero incluye ataques básicos a múltiples aplicaciones en la red, y miles de intrusiones a los diversos sistemas, así como altas tasas de ingeniería social y DDOS.

- En comparación con años anteriores, se puede apreciar un aumento de 26% en los ataques malware que hacen uso de nuevas tácticas de hackeo que involucran el entornos social y físico de las víctimas.

- El acciones indebidas por parte de los usuarios también aumentó este año debido a múltiples nuevas tácticas de ingeniería social donde los atacantes explotan formas de acceso legítimo para realizar ataques cibernéticos. Este mal actuar dejó múltiples víctimas de ataques que reportan beneficios económicos a desconocidos o actos de mera venganza.

- La continua falta de capacitación así como la ausencia de talleres de seguridad y sesiones de concientización para empleados en muchas empresas está directamente correlacionado con los nivel de vulnerabilidad de estos y los múltiples errores que cometen, dando así más poder a los atacantes informáticos.

- Los diversos vectores que generan los ataques más comunes este año acorde al reporte son por el uso inapropiado de aplicaciones web y el uso de VPNs compartidos en aplicaciones de escritorio.

- Todos los activos de una organización, sus redes sociales, empleados, servidores web y demás son el blanco fácil de los atacantes cibernéticos.

- Con más empleados trabajando desde casa, los dispositivos personales se convirtieron en los activos más vulnerables, mientras que los servidores web les siguen de cerca en nivel de importancia. Estos fallos se producen principalmente debido a cuentas de correo electrónico empresariales comprometidas, empleados haciendo clic en enlaces de spam o complejos ataques de ingeniería social.

El informe DBIR del 2021 destaca las terribles configuraciones de múltiples servicios de nube y las múltiples vulnerabilidades en este tipo de aplicaciones en la red, el aumento de DDOS y los tiempo de inactividad del servidor web también influye notoriamente. También se registró un aumento inesperado en el uso indebido de privilegios de administrador utilizados para robos internos, los cuales aumentaron en un 98%. El ciberespionaje le sigue de cerca con un aumentó de 66%.

Si te tocara opinar, ¿qué puedes hacer si tu organización no está preparada para un ciberataque?

- La falta de conocimiento en torno a las continuas actualizaciones de las principales vulnerabilidades es un punto clave de la discusión.

- Mientras no exista la voluntad para acumular mayor experiencia interna, no se podrá poner en marcha una solución contra los ciberataques de forma óptima.

- La ausencia de detalles y datos sobre los activos más críticos a priorizar en una empresa, solo surgen cuando estos están bajo ataque, lo cual hace que las herramientas de evaluación a las vulnerabilidades, así como las pruebas de prevención sean ineficientes.Las 4 mejores prácticas de seguridad para correos electrónicos con el fin de proteger tu organización en el 2021Implementación BIMI: ¿Por qué es necesario personalizar BIMI?¿Cómo crear, añadir y chequear registros DKIM?DMARC y Microsoft: ¿Que sucede con ambas empresas?Guía de implementación DMARC, SPF y DKIM para Hostgator