MailChimp ist eine automatisierte E-Mail-Marketing-Plattform, die von Unternehmen genutzt wird, um ihre Zielgruppe zu erreichen. In diesem informativen Beitrag gehen wir darauf ein, wie man die MailChimp-Authentifizierung mit DomainKeys Identified Mail (DKIM) konfiguriert und einrichtet. Wir werden nicht auf die SPF-Einrichtung eingehen, da MailChimp derzeit keinen SPF-Abgleich unterstützt.

Überprüfung und Einrichtung von DKIM für MailChimp

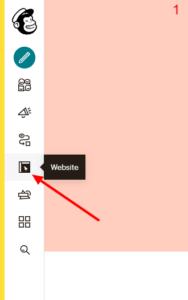

Gehen Sie zu Ihrem MailChimp-Portal und klicken Sie auf Websites.

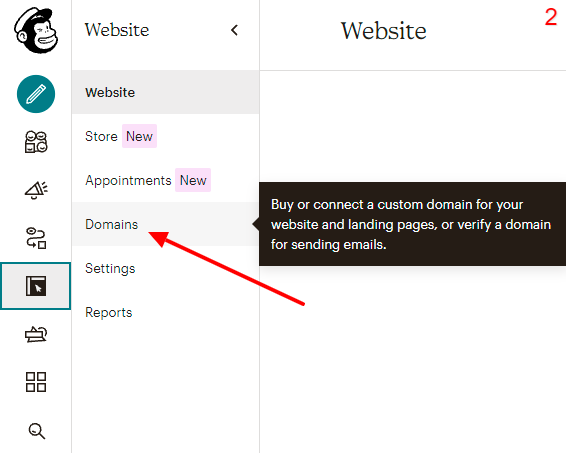

Gehen Sie dann zu Domains.

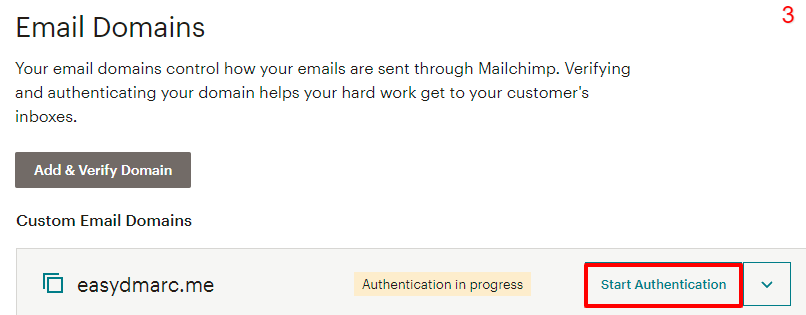

Von dort aus können Sie den Authentifizierungsprozess starten.

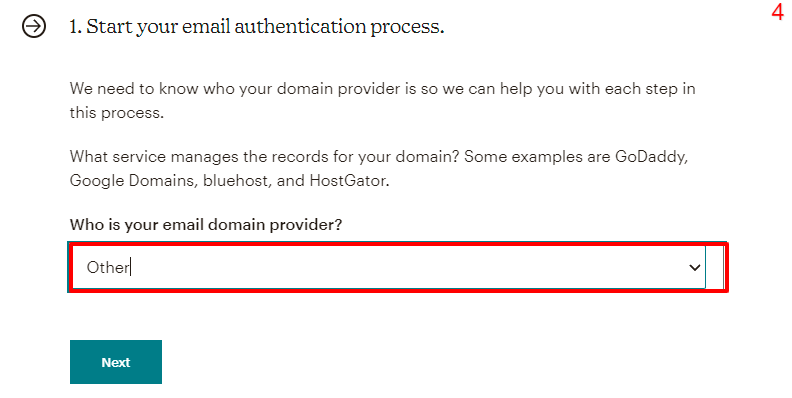

Der erste Schritt ist die Eingabe des Domain-Anbieters, den Sie verwenden (NameCheap, GoDaddy…)

Gehen Sie dann zu Ihrer DNS-Zone, um Einträge hinzuzufügen oder zu bearbeiten.

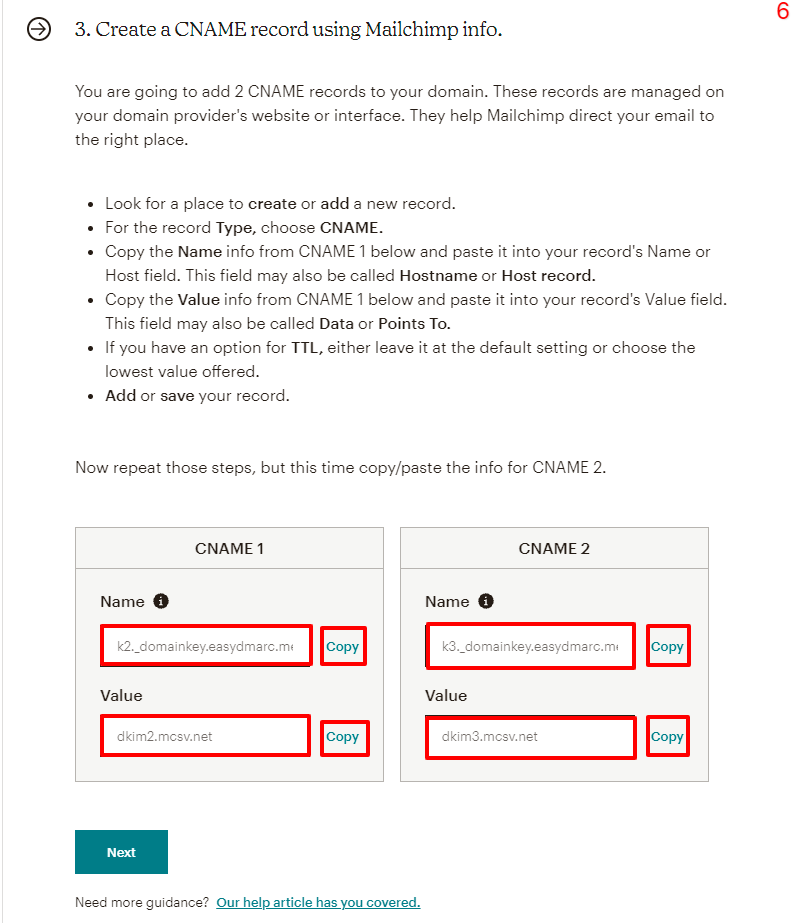

Im dritten Schritt erhalten Sie von MailChimp zwei CNAME-Einträge mit DomainKeys und Selektoren, die nur für Ihre Domain gelten.

Kopieren Sie die Einträge.

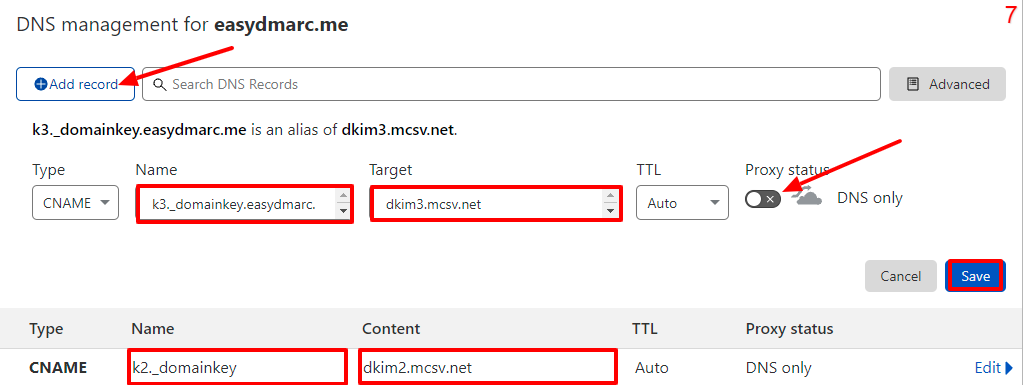

Fügen Sie einen neuen CNAME-Eintrag hinzu und fügen Sie die beiden von MailChimp angegebenen Daten ein.

Hinweis: Deaktivieren Sie den Proxy-Status, wenn Sie Cloudflare verwenden.

Als Nächstes können Sie sich zurücklehnen und Ihren Kaffee genießen, während MailChimp alles überprüft, was einige Stunden bis zu einem ganzen Tag dauern kann.

Sobald alles eingerichtet ist, teilt MailChimp Ihnen mit, dass Ihre Domain authentifiziert ist und Sie mit Ihren Marketingkampagnen fortfahren können.

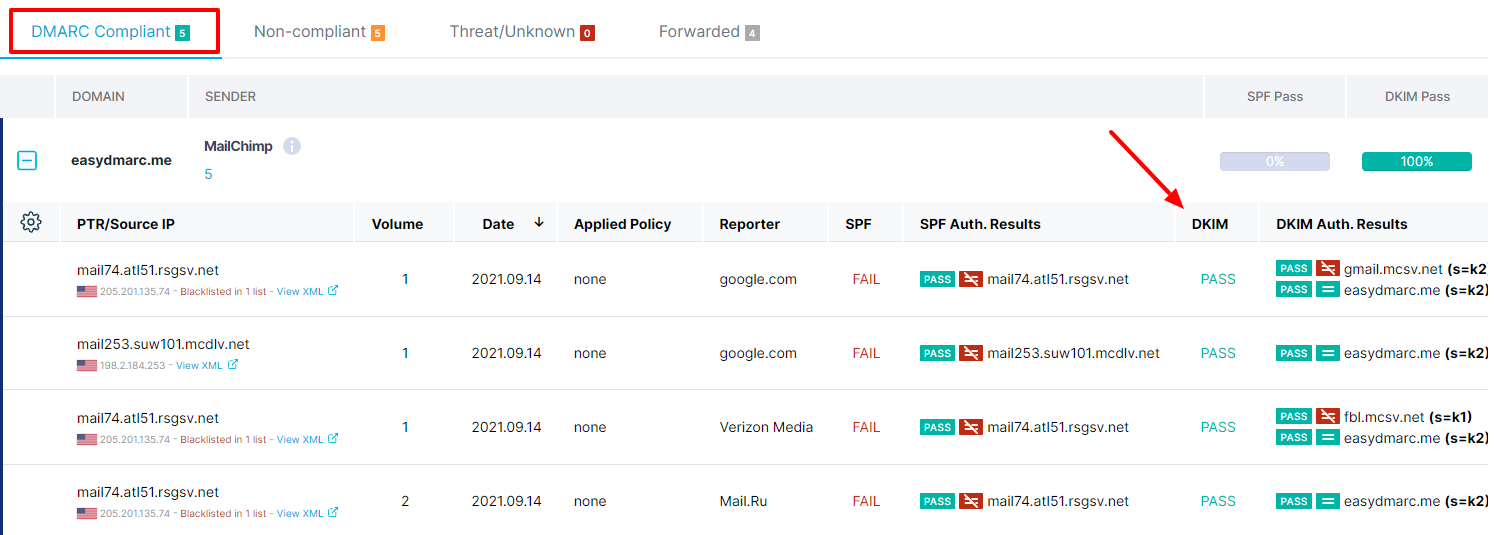

Nachdem MailChimp Ihre Domain authentifiziert hat, sollten Sie in der Lage sein, die Berichte unter dem Abschnitt DMARC-konform mit DKIM bestanden zu sehen.

Hinweis: Warten Sie nach dem Authentifizierungsprozess mindestens 24 Stunden, um die aktualisierten Berichte zu erhalten.

Anweisungen zur Konfiguration weiterer Drittanbieter:

- Schritt-für-Schritt-Anleitung: Zendesk SPF- und DKIM-Konfiguration

- SPF-Konfiguration für Shopify: Schritt für Schritt

- SPF- und DKIM-Konfiguration für Microsoft 365: Schritt für Schritt

- SPF- und DKIM-Authentifizierung für Salesforce

- SPF-, DKIM- und DMARC-Einrichtungsanleitung für Google Workspace (ehemals G Suite)

- DMARC-, SPF- und DKIM-Implementierungsanleitung für HostGator

- DMARC-, SPF- und DKIM-Implementierungsanleitung für DreamHost